Guida approfondita dei Bitcoin

La maggior parte delle persone non comprende il concetto e il processo dei Bitcoin. La nostra ampia guida si immergerà in questo mondo complesso in modo semplice e comprensibile che non ti lascerà più confuso o frustrato. Condividi

Hai mai sentito parlare dei Bitcoin?

A questo punto è quasi una domanda retorica, visto che i Bitcoin hanno guadagnato una popolarità senza precedenti e i media ne discutono incessantemente. In ogni caso, ciò non vuol dire che tutti comprendano cosa siano esattamente.

Infatti, molte persone non ci riescono, soprattutto a causa della natura tecnica che sta alla base del concetto, la quale può davvero incutere timore.

In questa guida il nostro obiettivo è quello di spiegare i concetti più ostici relativi alle blockchain e ai Bitcoin in un modo che sia alla portata di tutti. La guida in sé sarà piuttosto lunga, quindi l’abbiamo suddivisa in sezioni più abbordabili.

Il concetto di Bitcoin e blockchain include molti termini specifici. Per dare un’occhiata alle definizioni veloci, è possibile fare riferimento a questo glossario.

1. Come sono venuti alla luce i Bitcoin

A. Chi ha inventato i Bitcoin?

I Bitcoin sono stati inventati sotto lo pseudonimo di Satoshi Nakamoto, che nell’ottobre del 2008 pubblicò un documento che fece circolare tra la comunità crittografica.

Nel 2009, Nakamoto completò il codice per il software Bitcoin e invitò a contribuirvi altre persone della comunità open source.

Completò egli stesso il primo processo di mining il 3 gennaio 2009. Ad oggi, secondo i dati pubblici del suo profilo Bitcoin, possiede un ammontare di Bitcoin di oltre 19 miliardi di dollari, il che lo rende la 44^ persona più ricca del mondo.

Nessuno, però, sa chi sia veramente Satoshi Nakamoto. Ci sono state molte inchieste giornalistiche al riguardo, e alcune teorie lo vedrebbero avere l’identità di studenti o celebrità. Tuttavia, nulla è stato mai provato. Potrà anche suonare ridicolo, ma alcuni hanno addirittura asserito che Nakamoto possa essere un viaggiatore del tempo arrivato dal futuro.

Ciò su cui non ci sono dubbi, però, è che inventando i Bitcoin, Satoshi Nakamoto ha rivoluzionato il concetto di valuta, risolvendo molti problemi che si verificano con l’uso della moneta tradizionale.

B. Il problema con la moneta tradizionale

Sappiamo tutti come prelevare contanti da un bancomat e come acquistare un pacchetto di gomme da masticare. Ma quanti di noi in realtà sanno perché queste transazioni funzionano? Perché tutti accettano che questi dischetti di metallo e queste strisce di carta abbiano alcun valore?

Tradizionalmente, la moneta era legata a qualche oggetto fisico di valore, come l'oro. Così, ad esempio, nel 1900, l'oro valeva 20,67 dollari l'oncia. Ciò significa che il governo degli Stati Uniti era autorizzato a coniare 20,67 dollari di valuta se avesse avuto un'oncia d'oro nelle proprie riserve a sostegno di questa emissione. Significava anche che qualsiasi detentore di valuta statunitense poteva andare dal governo e scambiarla per il suo equivalente in oro.

Negli Stati Uniti, questo sistema terminò nel 1971, quando il dollaro americano divenne una moneta legale, il che significa senza valore intrinseco. Negli ultimi decenni, tutte le maggiori valute del mondo sono state convertite al sistema fiat.

In questi casi, il valore della valuta è determinato dalla domanda e dall'offerta, ed è sostenuto dalla fiducia delle persone nell'economia. Benché ciò consenta al governo di favorire la stabilità economica attraverso gli aspetti di controllo dell'economia come l'offerta di credito, la liquidità e i tassi di interesse, potrebbe anche portare il governo a stampare più denaro di quanto dovrebbe, causando l'iperinflazione.

Un altro problema delle valute legali è il fatto che se il sistema è centralizzato richiede anche molta regolamentazione. In altre parole, ogni transazione deve essere facilitata da un ente finanziario, ad esempio una società di carte di credito o una banca, per assicurarsi che venga eseguita correttamente. Ecco perché utilizzi uno sportello bancomat che non appartiene alla tua banca, o quando trasferisci denaro dal tuo conto a quello di un amico, spesso paghi una commissione.

In questo articolo Puoi avere più informazioni sulla valuta decentrata.

C. Bitcoin risolve i problemi delle valute centralizzate

Bitcoin mira a risolvere i problemi associati alle valute legali.

Usando i Bitcoin, è possibile trasferire fondi a chiunque in pochi secondi e con commissioni di transazione minime. Questo è possibile perché il sistema Bitcoin è decentralizzato.

In sostanza, Bitcoin è un libro mastro decentralizzato e distribuito su cui sono registrate tutte le transazioni finanziarie. Questo libro mastro è implementato attraverso una tecnologia conosciuta come blockchain. Ogni blocco sulla blockchain rappresenta una serie di transazioni. Una volta eseguito un certo numero di transazioni, il blocco viene completato e non può essere modificato.

Usando questo libro mastro pubblico, Bitcoin mira a risolvere una serie di problemi:

- Decentralizzazione: la caratteristica più importante della valuta Bitcoin è che è decentralizzata, il che significa che non è controllata da una singola autorità o persona. Il codice per il software è open source e gestito da volontari. Il sistema è gestito da una rete aperta di computer sparsi in tutto il mondo. Chiunque voglia partecipare può unirsi e iniziare a contribuire.

- Anonimato: 2.a differenza dei sistemi finanziari tradizionali, il software Bitcoin non ha bisogno di sapere chi sei realmente. La tua identità è il tuo indirizzo Bitcoin. La tua capacità di effettuare transazioni finanziarie dipende solo dal fatto che tu abbia fondi sufficienti nel tuo account.

- Immutabilità: la rete Bitcoin e la blockchain sottostante sono immutabili. Ciò significa che una volta eseguita una transazione, non può essere annullata. Ciò garantisce che una persona a cui è stato inviato denaro lo riceva effettivamente. Si potrebbe pensare che ciò potrebbe essere un problema nell'e-commerce, in cui è necessario proteggere l'acquirente. Tuttavia, anche con Bitcoin, ciò si può ottenere con conti di deposito a garanzia.

- Fornitura limitata: le valute fiat tradizionali hanno un'offerta illimitata, dal momento che le banche di riserva possono coniare quanto vogliono. Tuttavia, il numero di Bitcoin che può essere prodotto è limitato a 21 milioni. Il valore della valuta è determinato dalla domanda e dal beneficio percepito che le persone vedono in essa.

Ora, facciamo un'analisi dettagliata per capire come funziona la tecnologia di base di Bitcoin. Per fare ciò, esamineremo i problemi associati alla costruzione di un sistema di valuta decentralizzato e vediamo come il sistema Bitcoin li risolve.

2. Il protocollo Bitcoin

A. Bitcoin convalida l’utente con una firma digitale

Quando vai in una banca per eseguire una transazione, devi autenticarti. Puoi farlo con la patente di guida, la tessera sanitaria o la tua firma autografa. In ogni caso, questi meccanismi vengono messi in atto in modo che tu sia la sola persona a cui è consentito prelevare o trasferire denaro dai tuoi conti. Se qualcuno vuole fingere di essere te, viene arrestato (si spera).

Come è stato spiegato sopra, Bitcoin utilizza un libro mastro pubblico, sul quale ognuno registra le proprie transazioni. Ma cosa impedisce alle persone di inserire transazioni fraudolente a loro vantaggio? Ad esempio, Luca potrebbe semplicemente inserire sul libro mastro che Alice gli ha inviato dei soldi.

Per evitare ciò, le transazioni vengono trasmesse alla rete insieme alla firma digitale.

Una firma digitale garantisce due cose:

- Il messaggio è stato inviato dal mittente designato.

- Il messaggio non è stato alterato.

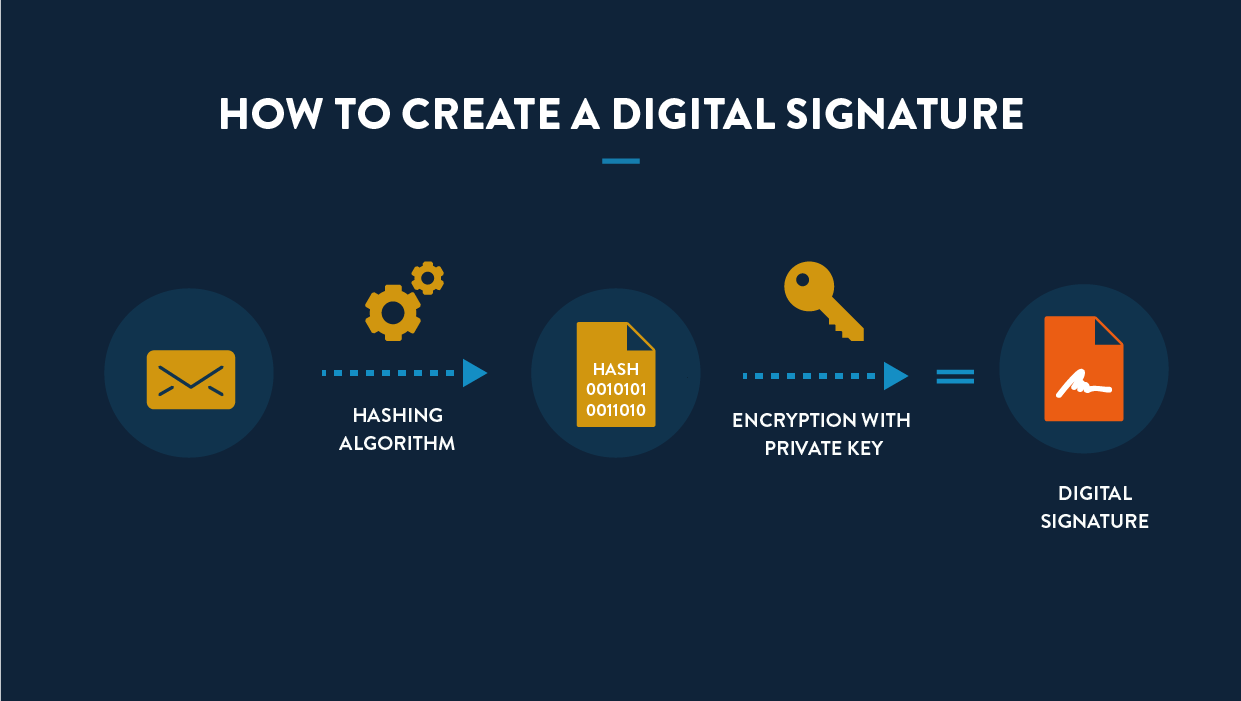

Questa firma digitale viene creata utilizzando un algoritmo di hashing e una crittografia asimmetrica.

L’Hashing è l'uso di un algoritmo che converte irreversibilmente un input in un output univoco di una lunghezza fissa. L'algoritmo di hashing utilizzato da Bitcoin è SHA256, il che significa che l'output, noto anche come hash o digest, è composto da 256 cifre binarie (cioè zeri e numeri uno).

Si può pensare all'hashing come una tecnica matematica con cui è possibile convertire un valore di input in un valore di output molto rapidamente. Però, quando viene fornito un valore di output, è praticamente impossibile calcolare il valore di input che è stato utilizzato per ottenere il risultato corrispondente.

Un modo per concettualizzare metaforicamente è questo: l'input è la farina, lo zucchero, le uova, ecc. E l'output è la torta. L'algoritmo è il forno che trasforma gli ingredienti grezzi nel prodotto finito. Una volta che hai la torta, è impossibile tornare indietro alle materie prime. È anche impossibile determinare con esattezza quali erano gli ingredienti grezzi e quanti ne sono stati utilizzati.

Per creare una firma digitale, il messaggio trasmesso alla rete deve prima essere sottoposto a hash. Quindi, l'hash deve essere crittografato.

Come accennato in precedenza, il tipo di crittografia utilizzato da Bitcoin è noto come crittografia asimmetrica, un tipo di crittografia che utilizza le cosiddette chiavi pubbliche e private.

Funziona in modo che ogni persona abbia una chiave pubblica e una privata che corrispondono tra loro. Mentre sia la chiave pubblica che quella privata possono essere utilizzate per crittografare un messaggio, per decriptarlo è necessario utilizzare l'altra. In altre parole, se si cripta con una chiave pubblica, deve essere decifrato con una chiave privata e viceversa.

La chiave privata appartiene a una persona e nessun altro ha accesso ad essa. Al contrario, puoi dare a chiunque la tua chiave pubblica. Quindi, possiamo dire che Alice vuole inviare a Luca un messaggio privato. Alice crittografa il messaggio usando la chiave pubblica che Luca le ha dato. Poiché Luca è l'unico che possiede la sua chiave privata, è l'unico in grado di decodificarlo. Se Luca vuole inviare ad Alice un messaggio privato, lo cripta usando la sua chiave pubblica, e solo lei può decifrarlo usando la sua chiave privata.

Con Bitcoin, l'obiettivo non è quello di inviare un messaggio privato, tieni presente che il libro mastro è pubblico. Tuttavia, la crittografia asimmetrica ha anche lo scopo di assicurare che il messaggio sia stato effettivamente inviato dalla persona che vuoi tu, e che non sia stato manomesso.

Quindi diciamo che Alice vuole inviare a Luca un Bitcoin. Per far ciò, trasmette due cose alla rete:

- Un messaggio (contenente i dettagli della transazione). La transazione non è crittografata e contiene il link alle transazioni precedenti. Contiene inoltre valori di input e output che aiutano a determinare se ci sono fondi sufficienti per considerare valida la transazione.

- Una firma digitale (cioè il messaggio con hash che è stato crittografato con la sua chiave privata)

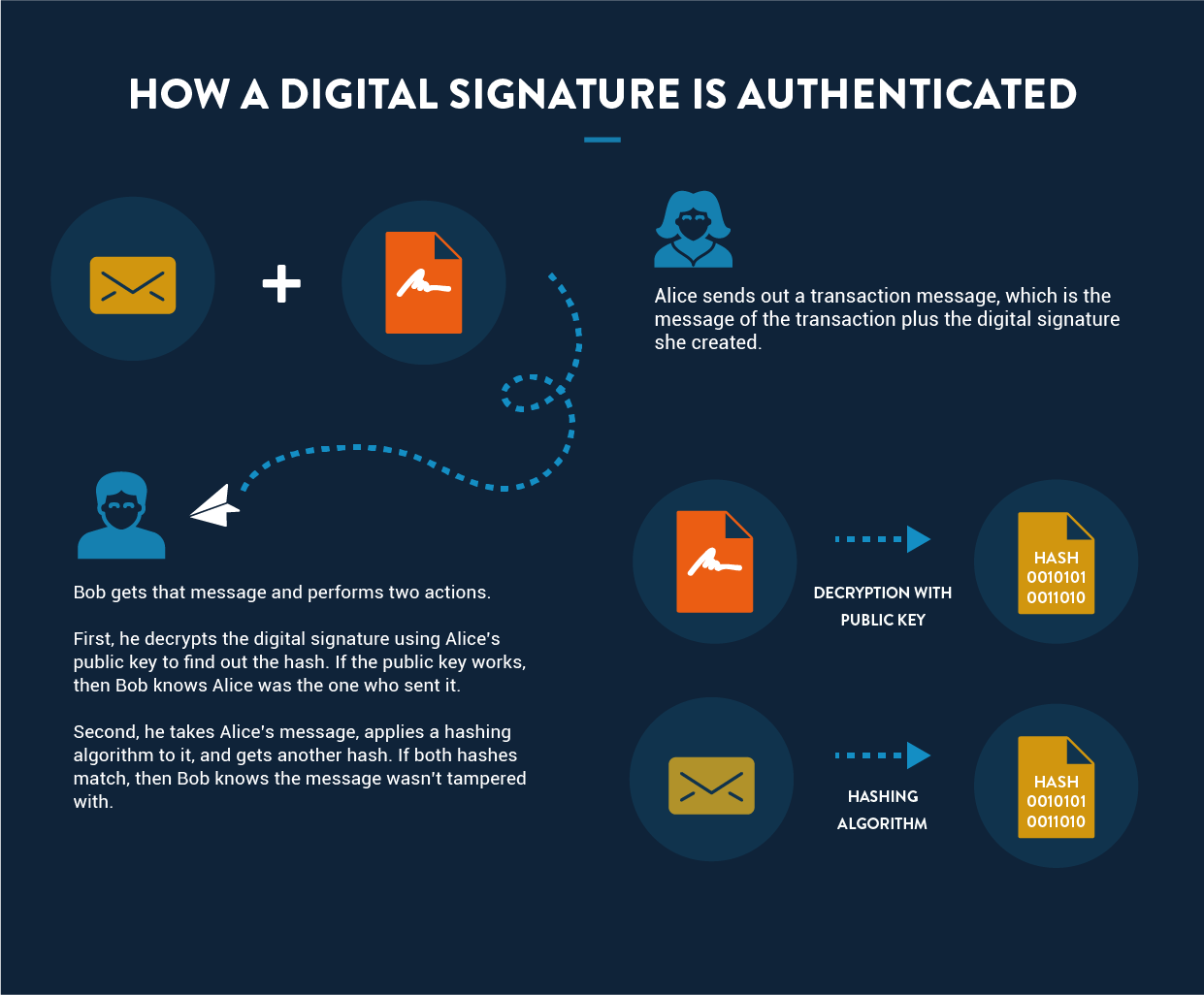

Luca quindi autentica la transazione tramite:

- L'applicazione dell'algoritmo di hash al messaggio. Questa operazione gli permette di avere un Hash A.

- Il decriptamento della firma digitale che Alice ha creato utilizzando la chiave pubblica di Alice. Questa operazione gli permette di avere un Hash B.

Poiché entrambi gli hash derivano dallo stesso messaggio, dovrebbero essere uguali. Se lo sono, ciò dimostra che il messaggio non è stato manomesso. E poiché Luca è stato in grado di decriptare il messaggio hash con la chiave pubblica di Alice, e Alice è l'unica che ha accesso alla sua chiave privata, ciò gli garantisce anche che il messaggio provenga da lei.

B. In che modo Bitcoin archivia le informazioni

Un altro potenziale problema con una rete decentralizzata come Bitcoin è lo storage.

Dove possiamo archiviare i saldi di tutti e la cronologia delle transazioni?

Nei sistemi centralizzati convenzionali, ci sono server dedicati di proprietà e gestiti da istituzioni finanziarie, come le banche, che memorizzano tutti i dati. Sebbene questi dati debbano essere altamente sicuri e riservati, negli ultimi anni, ci sono stati diversi casi di hacker che hanno avuto accesso a queste informazioni.

Nel sistema Bitcoin, non esiste un'unica autorità che controlla i dati. Mentre tutte le informazioni sono pubbliche.

Bitcoin lo fa utilizzando una rete distribuita peer-to-peer. I dati sono distribuiti su migliaia di computer partecipanti, noti come nodi, che sono collegati via internet. Ogni nodo ha accesso al libro mastro (o blockchain), che viene aggiornato ogni volta che viene aggiunta una nuova transazione (o blocco).

Queste transazioni vengono eseguite secondo un insieme di regole, noto come protocollo Bitcoin.

C. Come vengono eseguite le transazioni

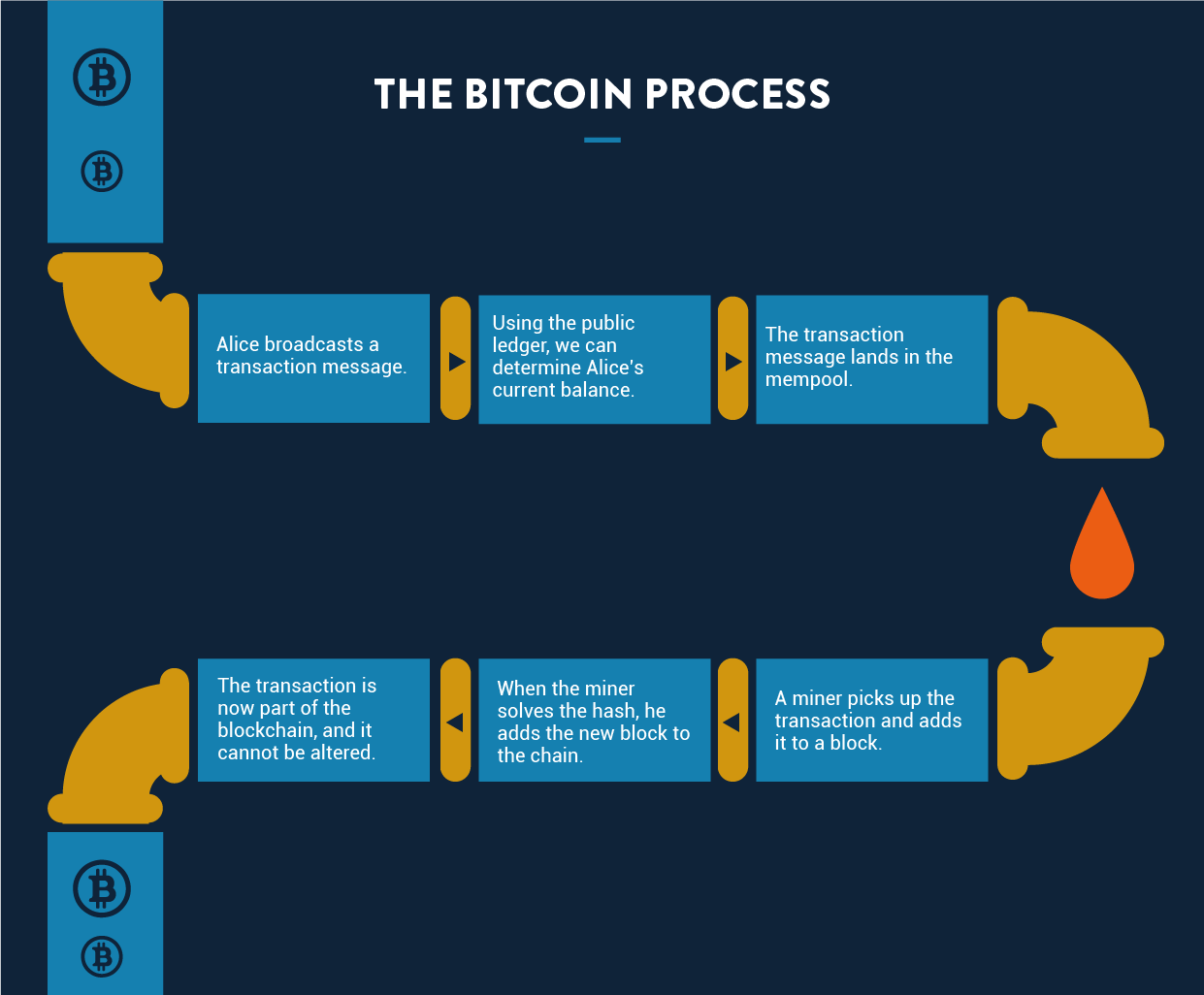

Supponiamo che Alice voglia inviare un Bitcoin a Luca.

Innanzitutto, dobbiamo verificare che Alice possieda davvero almeno un Bitcoin. Nella rete blockchain, non esiste una singola voce in cui è possibile vedere quanta valuta una persona possiede. Piuttosto, il saldo è ricavato calcolando tutte le transazioni precedenti, noto come la catena di transazioni.

Quando si scarica il software Bitcoin per la prima volta, si riceve una copia completa della catena di transazioni (motivo per cui il download può richiedere fino a 24 ore). Una volta ottenuta la catena di transazioni, è facile determinare il saldo attuale di Alice.

Una volta verificato che Alice possiede abbastanza Bitcoin per effettuare la transazione, il passo successivo è trasmettere il messaggio della transazione. Questo messaggio contiene gli indirizzi del mittente e del destinatario, l'importo trasferito e una firma digitale creata dal mittente. Se trasmesso pubblicamente, qualsiasi nodo della rete può inoltrare il messaggio e prelevarlo per l'esecuzione.

Prima di essere eseguita, la transazione viene aggiunta a un pool di transazioni non confermate, noto come mempool (ovvero pool di memoria). Da lì, viene raccolto dai miner (minatori).

I miner sono fondamentalmente i mediatori che convalidano le transazioni. (Questo verrà spiegato in maggior dettaglio di seguito). Una volta convalidata la transazione, il miner la aggiunge al nuovo blocco. Un blocco ha una dimensione fissa, quindi dopo un certo numero di transazioni, è necessario creare un nuovo blocco. Il blocco corrente è collegato al blocco precedente, formando una blockchain.

Ma chi decide quali transazioni dovrebbero essere aggiunte all'ultimo blocco?

In genere, i miner sono liberi di scegliere o lasciare qualsiasi transazione desiderano. Per incentivarli a scegliere la tua, puoi pagare loro una piccola parte della transazione. Questo, tuttavia, non dovrebbe essere considerato necessario, poiché i miner hanno un altro incentivo a fare blocchi, noto come un premio di blocco.

Ogni volta che un nuovo blocco viene aggiunto alla catena, il miner che lo invia viene ricompensato con un nuovo Bitcoin. L'importo esatto viene modificato nel tempo e diminuisce con l'aumentare della rete. I premi di blocco sono il modo naturale del sistema per coniare nuovo denaro.

Quando la transazione diventa parte della blockchain, viene eseguita ufficialmente.

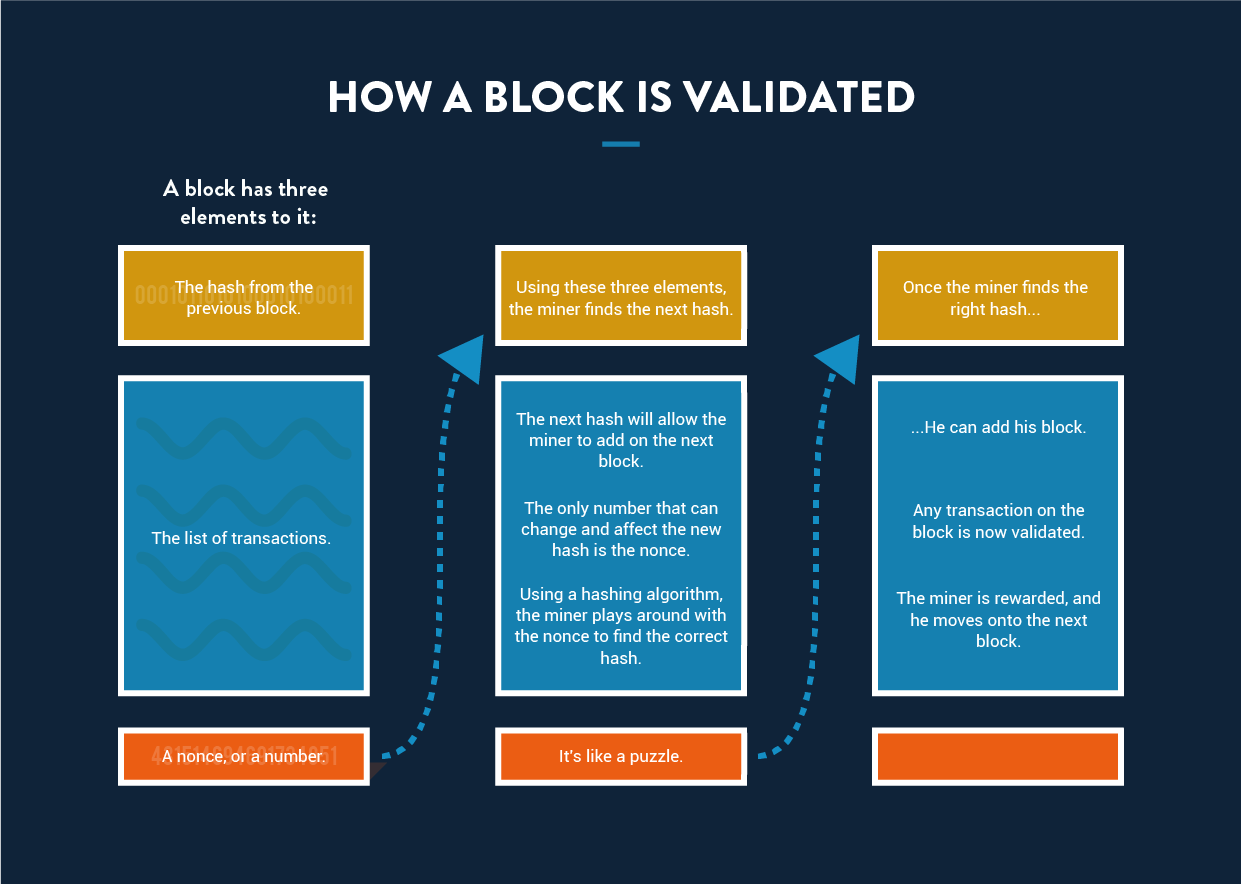

D. Come vengono convalidati i blocchi

Sopra abbiamo discusso su come le transazioni appena verificate vengono aggiunte a un blocco, che viene poi aggiunto alla blockchain esistente. Ma come facciamo a sapere che le nuove transazioni sono legittime?

I miner devono eseguire una prova di lavoro.

Essenzialmente, la prova di lavoro è il concetto secondo cui la versione più affidabile del libro mastro è quella che ha avuto il maggior lavoro di computo. La prova di lavoro richiede che i dati siano difficili e richiedano tempo nell'essere creati ma che siano facili e veloci da validare.

Questo viene fatto usando la tecnica di hashing discussa nella sezione sulle firme digitali. Come si ricorda, viene creato un hash eseguendo un algoritmo su un input per creare un output di una lunghezza fissa.

Qui, i miner devono risolvere un enigma matematico per aggiungere il loro blocco alla blockchain esistente e questo enigma richiede del tempo per risolverlo. In particolare, questo enigma è quello di indovinare un input che si tradurrà in un hash che inizia con un certo numero di zeri.

Ecco come funziona:

Supponiamo che un miner stia lavorando su un blocco. Nella parte superiore di questo blocco c'è l'hash dell'ultimo blocco sulla blockchain. Sotto ci sono tutte le transazioni che il miner ha raccolto. Al di sotto di queste, il minatore aggiunge un numero, chiamato nonce. Quindi esegue un algoritmo di hash sull'intero blocco.

Come accennato in precedenza, il suo obiettivo è ottenere un hash che inizi con un certo numero di zeri. Se si ricorda, se l'input cambia anche leggermente, si otterrà un output completamente diverso. Ciò significa che per ottenere il giusto numero di zeri, il miner ha bisogno di un numero molto specifico in fondo. Quindi, come fa il miner a sapere quale numero inserire?

Non lo sa.

Non ha altra scelta che indovinare a caso diversi numeri fino a ottenere il giusto hash. Qualunque miner riesca a fare ciò, per prima cosa ottiene che il suo blocco sia aggiunto alla blockchain.

Secondo il protocollo Bitcoin, l'intero processo dovrebbe richiedere circa 10 minuti. Poiché ci sono costantemente nuovi miner con diverse quantità di potenza di calcolo, il numero di zeri richiesti cambierà periodicamente.

Questo processo non solo consente di aggiungere nuovi blocchi alla catena. Svolge anche un'altra funzione molto importante: garantisce la sicurezza e l'integrità dell'intero sistema.

Come lo fa?

Bene, dato che ogni blocco contiene l'hash dell'ultimo blocco come intestazione, anche una modifica a un carattere in una qualsiasi delle transazioni porterebbe non solo a un cambiamento nell'hash di quel blocco, ma a ogni singolo blocco della catena.

Ciò significa che se qualcuno vuole modificare una transazione, dovrebbe ricalcolare ogni singolo blocco che è venuto prima, il che richiederebbe una quantità enorme di potenza di calcolo. Significa anche che ogni volta che viene aggiunto un nuovo blocco, la blockchain diventa più sicura.

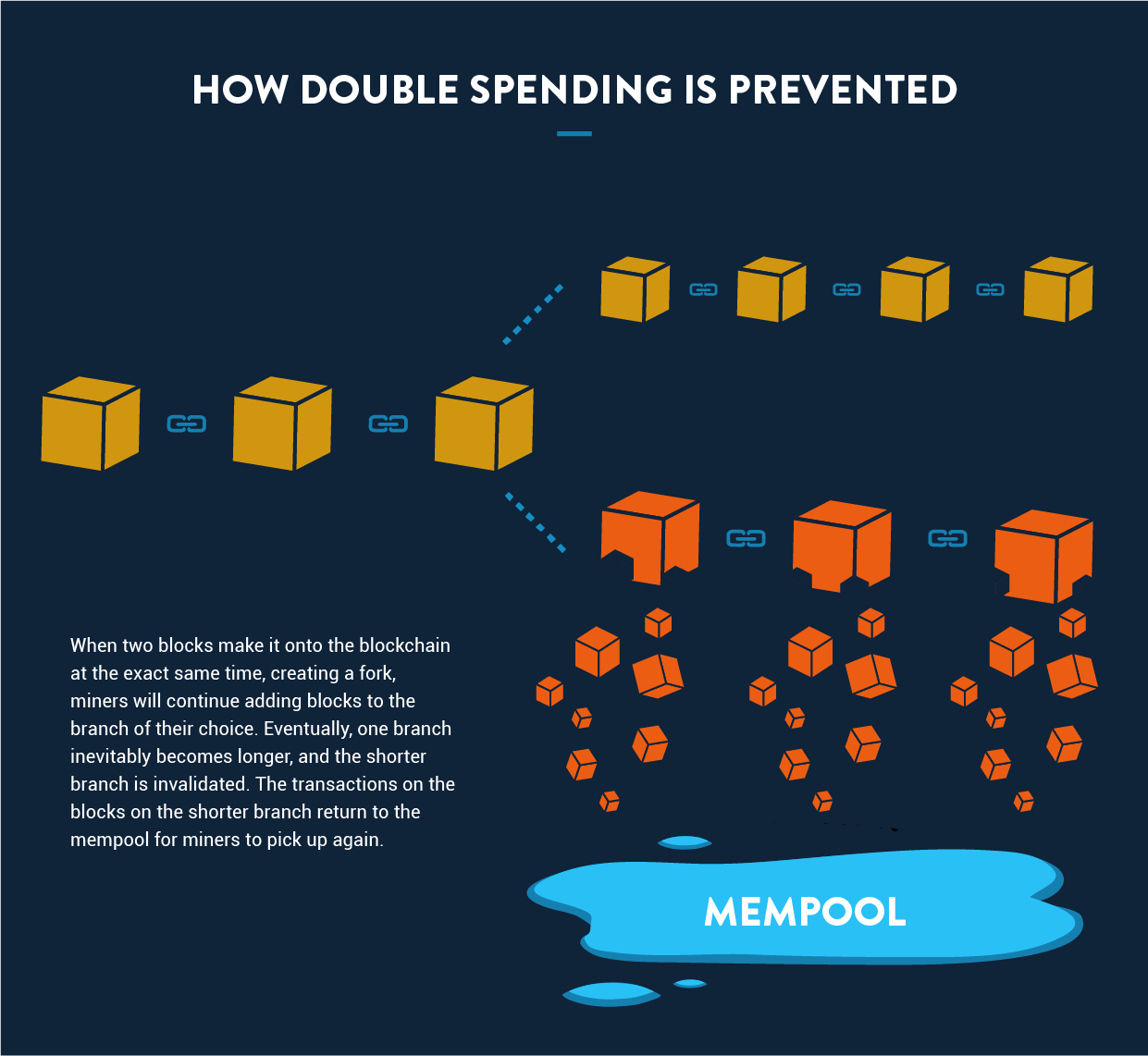

E. In che modo la prova del lavoro impedisce la doppia spesa

Supponi che Alice abbia un negozio online che accetta pagamenti con Bitcoin. Luca va sul suo sito web e invia un ordine per un iPhone. Se Luca sceglie Bitcoin come opzione di pagamento, Alice, ovviamente, attenderà la conferma del pagamento prima di inviare l'iPhone.

Ma a causa del modo in cui funziona la blockchain, Luca potrebbe tentare di frodare Alice avviando due messaggi di transazione con la stessa firma: quella in cui manda i soldi ad Alice, e un'altra in cui la manda a sé stesso a un indirizzo diverso.

Una volta che Alice vedrà il messaggio di transazione che le ha inviato i soldi, spedirà il prodotto. Tuttavia, se la transazione in cui Luca manda a sé stesso i soldi arriva sulla blockchain prima della transazione legittima, allora quella transazione è quella che passerà, così Bob finirà per ricevere gratuitamente il suo iPhone.

Se Alice fosse stata intelligente non avrebbe inviato l'iPhone subito dopo la trasmissione della transazione ma avrebbe dovuto aspettare che questa arrivasse sulla blockchain.

Ma in realtà, nemmeno questo è abbastanza.

Questo è perché occasionalmente, viene aggiunto più di un blocco alla volta, creando una forcella nella catena. In questi casi, il prossimo miner che finisce un blocco, può scegliere il ramo nel quale andare ad aggiungere. Un ramo diventerà più lungo dell'altro abbastanza rapidamente. Quando ciò accade, il ramo più corto viene scaricato e tutte le transazioni su di esso vengono rimandate al mempool.

A causa di ciò, si consiglia di attendere l'aggiunta di almeno sei blocchi alla catena, prima di considerare una transazione completata. Le transazioni che sono state aggiunte di recente alla blockchain sono talvolta chiamate transazioni a caldo.

Da questo vediamo ancora come la prova del lavoro, vale a dire, fare un maggior lavoro di computo, garantisca le transazioni.

Ma diamo un'occhiata a un'altra ipotesi: se Luca riuscisse a creare due rami, con un blocco contenente la transazione legittima e l'altro fraudolento? E ha aggiunto a quello fraudolento allo stesso ritmo che altri miner hanno aggiunto al legittimo. Alice, vedendo crescere il ramo con la transazione legittima, otterrebbe un falso senso di sicurezza, portandola a inviare l'iPhone. Alla fine, comunque, Luca riesce a prolungare la catena, rimandando la transazione legittima al mempool. Poiché ha la stessa firma della transazione fraudolenta, se viene ripresa nuovamente, sarà considerata non valida.

È un'ipotesi interessante, e in teoria potrebbe funzionare.

Ma in realtà è impossibile.

Questo perché richiede potenza di computo e tempo per risolvere e aggiungere un blocco. Anche con un processore incredibilmente potente, per poter ottenere questo risultato, Luca avrebbe dovuto controllare più della metà della CPU sulla rete Bitcoin. Ecco perché questo concetto viene a volte definito come un attacco del 51%.

In realtà, il ramo con la transazione legittima sarebbe terminato come più lungo, e la transazione fraudolenta sarebbe stata scaricata in mempool. Nel momento in cui viene prelevato da un altro miner, poiché la firma era già utilizzata nella transazione legittima, sarebbe considerato non valido.

Detto questo, anche se Luca in qualche modo riuscisse a ottenere il controllo della rete, la quantità di tempo e risorse che occorrerebbe per imbrogliare il sistema non renderebbe conveniente l'operazione. Guadagnerebbe più Bitcoin semplicemente facendo mining secondo le regole.

3. Come usare Bitcoin

Ci sono molti modi in cui è possibile usare Bitcoin, ma fondamentalmente tutti implicano lo stesso processo. Ci sono tre passaggi per utilizzare Bitcoin: acquisire Bitcoin, gestire il tuo portafoglio e scambiare Bitcoin per beni e servizi. Diamo un'occhiata ai passaggi uno per uno:

A. Acquisizione di Bitcoin

Oltre ad estrarre Bitcoin (come discuteremo nella Sezione 2), puoi semplicemente acquistarli. Questo può essere fatto attraverso uno scambio online o effettuando una transazione Over The Counter (OTC).

Le transazioni OTC sono operazioni effettuate con un altro individuo, generalmente tramite un broker che gestisce le negoziazioni. Questo è il metodo preferito per coloro che cercano di acquistare somme molto grandi di Bitcoin (vale a dire in centinaia di migliaia o milioni di dollari). Questo perché gli scambi non hanno la liquidità per facilitare transazioni così grandi.

Sebbene le negoziazioni OTC non siano regolamentate come gli scambi, un broker rispettabile garantirà che non si verifichi alcuna frode. Alcuni broker di alto profilo sono Richfund, con sede in Cina, Genesis Global Trading di New York e Bitstock con sede a Londra.

Per gli utenti ordinari di Bitcoin, gli scambi, come Coinbase, Coinmama o itBit, sono il modo più sicuro e semplice per procurarsi Bitcoin. Al fine di evitare le spese di scambio, è meglio comprare da uno scambio nel tuo paese, che sarà tipicamente integrato direttamente con le banche locali.

I siti di scambio sono estremamente facili da navigare. Vai sul sito web e segui le istruzioni per registrarti e puoi iniziare a comprare subito Bitcoin.

Ciò che è importante notare è questo: la maggior parte degli scambi richiede informazioni personali come nome, e-mail e numero di telefono. E ovviamente, se stai usando la tua carta di credito per comprare Bitcoin, o lo stai facendo tramite un bonifico bancario, ci saranno anche quelle informazioni.

Se scegli di utilizzare uno scambio, questo punto del processo, quando acquisti o vendi Bitcoin, è quello in cui puoi perdere il tuo anonimato.

B. Gestione del tuo portafoglio

Sulla rete Bitcoin, possedere Bitcoin significa semplicemente avere un indirizzo e una chiave privata. Come discusso in precedenza, questa chiave privata consente di crittografare le firme digitali.

Senza una chiave privata, non hai accesso al tuo Bitcoin e non c’è alcun modo di dimostrare che ti appartiene, quindi dovresti tenerla nel posto più sicuro possibile.

Si riceve una chiave privata quando viene emesso un indirizzo Bitcoin. La chiave è composta da dati della lunghezza di 256 bit, che può anche essere rappresentata alfanumericamente. Ad esempio, a volte le persone la usano in forma esadecimale, ovvero 64 caratteri nell'intervallo 0-9 o A-F. L'opzione più comune è utilizzare il WIF (Wallet Import Format), che è composto da 51 caratteri alfanumerici, il primo dei quali è sempre il numero 5.

Ecco un esempio di una chiave privata WIF:

5KJvsngHeMpm884wtkJNzQGaCErckhHJBGFsvd3VyK5qMZXj3hS

Perdere la tua chiave privata è come perdere il tuo Bitcoin. Se perdi la tua chiave privata, non puoi recuperare il tuo Bitcoin. Allo stesso modo, se qualcun altro ottiene una sospensione della tua chiave privata, allora può ritirare tutti i tuoi Bitcoin.

Quindi, come proteggi le tue chiavi private e le tue monete?

Una possibilità è quella di conservare le tue monete offline. Archiviando monete e chiave privata su un'unità USB, gli hacker non potranno rubare le tue informazioni. Tuttavia, se perdi quell'unità, o se qualcuno riesce a rubarla fisicamente, sei sfortunato.

Un'altra opzione è quella di memorizzare il tuo Bitcoin presso un fornitore di terze parti, o client, che offre un portafoglio Bitcoin. Questo è un tipo di software che memorizza gli indirizzi e le coppie di chiavi per tutte le transazioni di Bitcoin.

Tuttavia, il numero crescente di attacchi che in questi giorni hanno preso di mira gli scambi crittografici ha reso poco sicura l'archiviazione delle chiavi. L'approccio consigliato è quello di memorizzare le chiavi offline.

C. Fare transazioni utilizzando Bitcoin

Fare transazioni usando Bitcoin è molto semplice. Se hai una persona specifica a cui vuoi inviare denaro, hai solo bisogno del suo indirizzo Bitcoin, che puoi inserire nel tuo client Bitcoin. Se la persona a cui invii denaro usa lo stesso cliente che hai tu, spesso tutto ciò che devi fare è inserire l'indirizzo email a cui è collegato il loro account.

Le aziende online che accettano Bitcoin di solito hanno un pulsante sul quale fai clic che ti porterà automaticamente al tuo portafoglio, permettendoti di effettuare il pagamento da lì. Per i wallet installati su dispositivi mobili, spesso forniscono un codice QR che puoi scansionare con il tuo telefono.

4. Come guadagnare dalle criptovalute

La tecnologia Blockchain è completamente nuova e ci sono molte opportunità per monetizzarla. Ci sono fondamentalmente due modi per farlo, attraverso l'estrazione e l'investimento.

A. Diventa un Miner

L'estrazione è un metodo lento ma sicuro per guadagnare denaro da Bitcoin e altre criptovalute. Come ricordi, i miner sono le persone sulla rete che convalidano le transazioni in cambio di una ricompensa. Nel caso di Bitcoin, ci sono due tipi di premi: uno che viene ricevuto per aver aggiunto un nuovo blocco e l'altro per il prelievo di una particolare transazione.

Diverse criptovalute hanno diversi meccanismi per pagare i miner; alcuni possono solo pagare le commissioni di transazione, mentre altri li incentivano a utilizzare altri mezzi.

È possibile partecipare al processo di mining donando CPU alla rete. Dato che la CPU richiede elettricità, è importante considerare in che modo i tuoi guadagni dall'estrazione saranno comparabili ai costi che dovrai sostenere. Ciò dipenderà dal paese in cui ti trovi e dalla convenienza dell'elettricità. Il costo estremamente basso dell'elettricità in Cina è il motivo per cui la maggior parte della rete di estrazione risiede lì.

Altri fattori che contribuiranno al calcolo sono la potenza hash del tuo hardware e il prezzo corrente di Bitcoin.

Per i miner più seri, c'è un hardware specializzato disponibile con alte percentuali di hash che daranno al miner migliori probabilità di risolvere un blocco. ASIC (Circuito integrato specifico dell'applicazione) è il termine generale utilizzato per tale dispositivo. Con la combinazione di un ASIC e di elettricità a basso costo, potresti trovare proficuo entrare nel business dell'estrazione.

Puoi essere un miner individuale o puoi far parte di un gruppo di miner che condividono la CPU. Il gruppo è noto come un pool di data mining ed è generalmente una buona idea per quelli che non hanno molto hardware. In un pool di data mining, i membri vengono pagati in proporzione alla quantità di potenza della CPU a cui contribuiscono.

Per il mining di Bitcoin, i seguenti pool sono ben noti:

- Bitfury – con sede in Georgia

- BTC.com – con sede in Cina

- Slush – con sede nella Repubblica Ceca

Per le altre criptovalute, dovrai cercare a quali pool valga la pena iscriversi. Generalmente, i pool vengono creati non appena una valuta inizia a guadagnare trazione.

B. Investi in criptovaluta

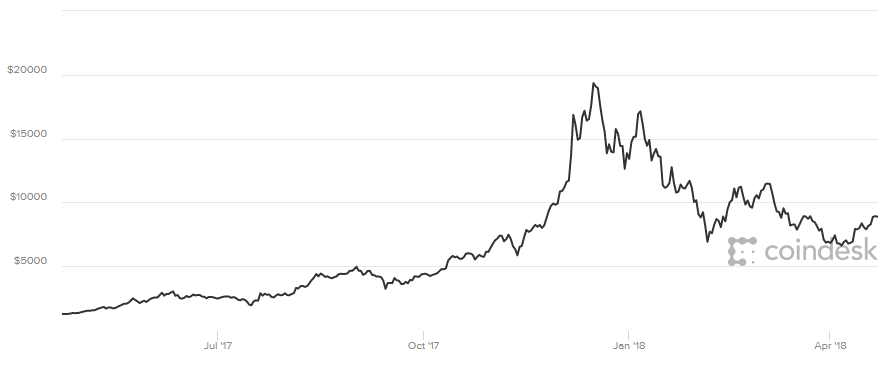

L'investimento diretto è un modo rapido ma rischioso di guadagnare denaro dalle criptovalute. Se non si dispone del tempo o delle risorse per il mining, è sufficiente acquistare la criptovaluta da uno scambio. Bitcoin ha mostrato rendimenti sorprendenti negli ultimi anni e ha attirato l'attenzione di tutti i tipi di investitori.

Mentre è possibile acquistare monete crittografiche in qualsiasi momento, c'è un periodo di tempo speciale in cui l'opportunità di profitto (e perdita) è massima. Questo è durante l’ICO (Offerta iniziale di moneta). Per chi ha familiarità con gli investimenti azionari, si può dire che è simile a una IPO (Offerta Iniziale Pubblica).

L’ICO è un evento in cui le monete crittografiche vengono inizialmente introdotte nel mondo e non sono ancora state valutate. In questo momento i potenziali investitori valutano il progetto e decidono se investire in esso. Se il progetto viene implementato e guadagna trazione, il valore delle monete aumenta, permettendo di guadagnare un profitto.

Vediamo alcune storie interessanti in cui la gente ha comprato Bitcoin ed è rimasta poi scioccata.

- Nel 2009 uno studente norvegese che ha effettuato ricerche di crittografia, ha acquistato 5.000 BTC per circa 27 dollari, per poi dimenticarsene completamente. Quattro anni dopo, quando i media portarono Bitcoin alla ribalta, si ricordò del suo acquisto e fu sorpreso di scoprire che valevano più di 886.000 dollari. Ha venduto metà di essi per acquistare una casa di lusso in una zona elegante di Oslo, e il resto vale 28 milioni di dollari, secondo il tasso di cambio di oggi.

- Il 22 maggio 2010, il programmatore di computer Laszlo Hanyecz ha acquistato due pizze utilizzando Bitcoin. Ha pagato circa 10.000 BTC che in quel momento valevano solo 41 dollari. Tuttavia, al tasso di cambio corrente, quei Bitcoin valgono più di 67 milioni di dollari, e le sue sono diventate le pizze più costose mai acquistate. In un'intervista, Laszlo ha dichiarato che dal momento in cui il Bitcoin aveva a malapena valore, era eccitato dal fatto che fosse in grado di comprare qualsiasi con questa moneta.

- James Howell, un ingegnere informatico di Newport ha iniziato l'estrazione di Bitcoin utilizzando il suo laptop nel 2009. Ha raccolto oltre 7.500 Bitcoin e poi si è fermato. Successivamente, ha venduto il suo laptop su eBay, ma prima di farlo ha rimosso l'hard disk in cui erano conservate le sue chiavi private Bitcoin. Ha tenuto l'hard disk in un cassetto sperando di incassare il Bitcoin quando il loro valore sarebbe aumentato. Ma alcuni anni dopo, durante la pulizia della casa, l'hard disk è stato buttato via per sbaglio. Secondo il tasso di cambio di oggi, i Bitcoin persi valgono più di 85 milioni di dollari. James voleva effettuare un'operazione di ricerca in discarica, un compito costoso e complesso, ma a causa di preoccupazioni ambientali e della possibilità di fuoriuscita di gas pericolosi, l'operazione non è stata eseguita.

Nonostante tutte queste storie di grandi aumenti nel valore di Bitcoin, gli investitori dovrebbero tenere a mente che il valore delle criptovalute può fluttuare selvaggiamente. Ad esempio, negli ultimi sei mesi, Bitcoin è aumentato e diminuito drasticamente.

Le criptovalute in generale sono altamente volatili. Solo perché il valore dei Bitcoin è aumentato enormemente nel passato, non c'è garanzia che continuerà a farlo in futuro.

Il nostro consiglio è di non investire più di quello che puoi permetterti di perdere. NON sborsare tutto o una parte importante dei tuoi soldi guadagnati duramente sperando in grandi ritorni. Potresti essere fortunato, ma non vale la pena rischiare di perdere tutto se il prezzo subisce un calo significativo. Puoi vedere gli ultimi tassi di cambio Bitcoin sul nostro Calcolatore di Bitcoin.

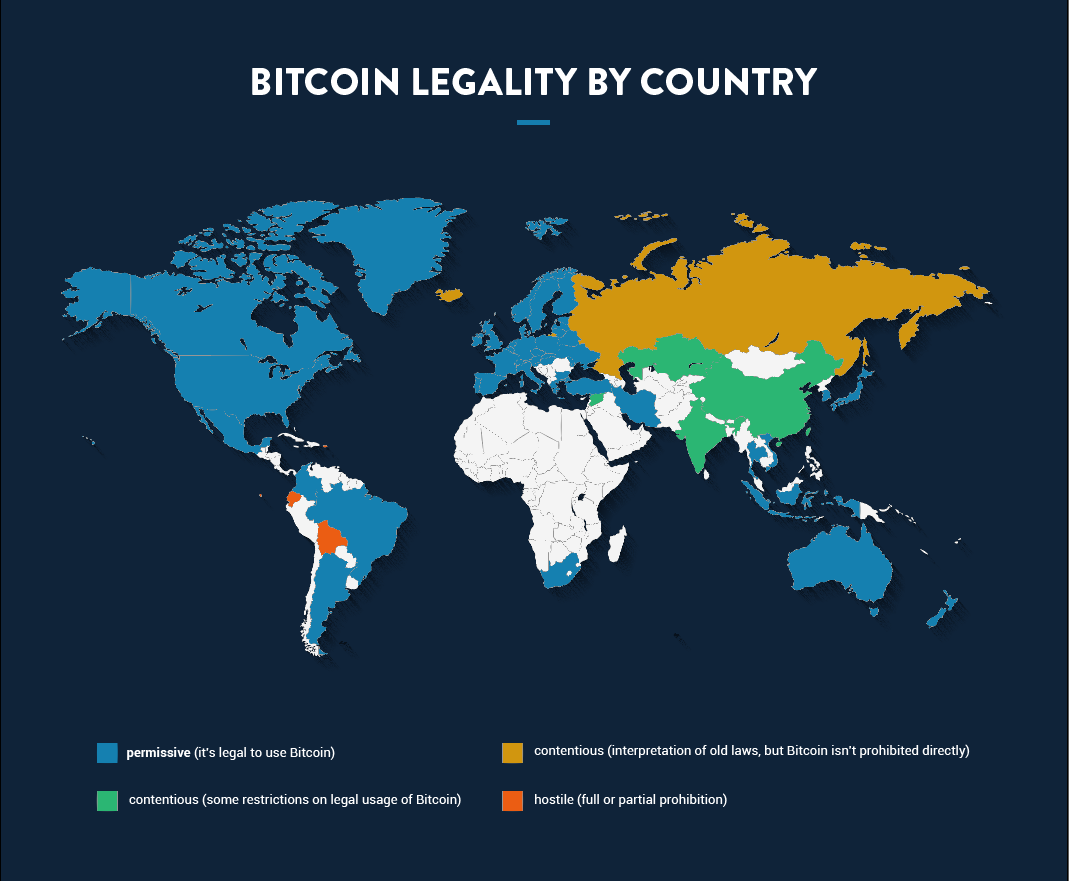

5. I Bitcoin sono legali?

Con la crescente popolarità dei Bitcoin, le criptovalute in generale hanno attirato l'attenzione degli enti governativi e delle autorità finanziarie. A differenza della valuta fiat contraffatta, che è illegale, nella maggior parte dei paesi i Bitcoin sono legali.

Tuttavia, a causa della natura anonima e non regolamentata dei Bitcoin, molti governi hanno posto restrizioni al suo utilizzo. Alcuni temono che i Bitcoin e altre criptovalute causino una perdita del controllo finanziario del governo.

La maggior parte dei paesi non ha leggi chiare sull'uso delle criptovalute, quindi le persone sono spesso confuse sul suo status. Pertanto, è meglio verificare le regole del tuo paese in merito alla legalità dei Bitcoin e tenere presente che queste leggi sono soggette a modifiche.

È totalmente illegale detenere Bitcoin in Algeria, Colombia, Nepal, Bangladesh e in molti altri paesi. Al contrario, negli Stati Uniti, i Bitcoin non sono solo legali, ma sono considerati una merce dal CFTC (Commodity Futures Trading Commission). Per quanto riguarda le tasse, le regole sono simili a qualsiasi altra risorsa.

In molti paesi, come l'India, i Bitcoin rientrano in un'area grigia, in cui il governo non li ha dichiarati illegali, ma scoraggia il loro uso emettendo avvertimenti contro di essi.

Ciò che non dovrebbe essere necessario dire è che non dovresti usare Bitcoin per acquistare o vendere articoli o servizi che sono illegali. Se un tipo di transazione è illegale utilizzando la valuta fiat, è anche illegale usare Bitcoin o, per quella materia, qualsiasi altra criptovaluta.

6. Il lato oscuro dei Bitcoin

Sebbene i Bitcoin abbiano molti vantaggi, di cui abbiamo discusso a lungo, alcuni avvertimenti governativi contro di essi non sono del tutto infondati.

Questo perché ci sono elementi criminali che cercano di sfruttare tutta l'eccitazione dei media che circondano i Bitcoin. Ad esempio, ci sono criminali informatici che lanciano schemi inaffidabili promettendo guadagni astronomici sugli investimenti. Solo dopo che i loro soldi sono scomparsi, le persone si rendono conto di essere stati ingannati. Molti governi stanno quindi conducendo campagne di sensibilizzazione consigliando alle persone di rimanere scettiche e investire con cautela.

Ci sono anche molti altri modi in cui la criptovaluta viene utilizzata in modo improprio:

- A causa dell'anonimato e della facilità di trasferimento di Bitcoin, i gruppi terroristici hanno provato a raccogliere fondi su siti di social media usando i loro indirizzi Bitcoin. Anche se questo non ha avuto molto successo in passato, non vi è alcuna garanzia che i terroristi non riusciranno a un certo punto a farlo. Tuttavia, vale la pena notare che il proprio anonimato è limitato alla rete blockchain. Una volta che Bitcoin viene convertito in un'altra valuta, la propria identità e le transazioni possono essere monitorate tramite il proprio indirizzo IP. E poiché ogni transazione sulla blockchain è pubblica, è molto facile tracciare il movimento dei fondi.

- Il 12 maggio 2017, un enorme attacco di ransomware, noto come attacco Wannacry, è avvenuto in tutto il mondo. Questo malware ha preso il controllo dei computer delle vittime e ha chiesto denaro in cambio della restituzione. Mentre il ransomware utilizzato non era nuovo, una delle caratteristiche distintive di questo attacco era che il denaro era richiesto sotto forma di Bitcoin. Questo incidente ovviamente ha portato ai Bitcoin molta cattiva pubblicità. Per saperne di più su ransomware e malware, dai un'occhiata a questo articolo.

- Ci sono molte truffe online che hanno portato a furti di Bitcoin. Il tipico banking online ha diversi livelli di protezione, come password, autenticazione a due fattori, OTP, ecc. Ma in caso di Bitcoin, basta ottenere una chiave privata per svuotare completamente il portafoglio di qualcuno. I truffatori rubano queste chiavi dai computer delle persone con keylogger, attacchi di cavalli di Troia e attacchi di phishing. Pertanto, è importante proteggere il tuo portafoglio Bitcoin con la stessa vigilanza con cui vuoi guadagnare denaro. Un altro tipo di truffa è noto per essere effettuato da alcuni venditori online: pubblicizzano un prodotto con uno sconto enorme e accettano solo Bitcoin come pagamento. Una volta che l'acquirente paga, il venditore spedisce un prodotto di pessima qualità, o peggio, niente di niente. E dal momento che i pagamenti con Bitcoin sono irreversibili, non c'è possibilità di ricorso.

- Un'altra categoria di truffa riguarda un’ICO. Poiché il mercato delle criptovalute è altamente non regolamentato, alcune persone lanciano deliberatamente progetti di blockchain fraudolenti. Promettono alcune innovazioni rivoluzionarie e convincono gli investitori a contribuire con il capitale. Ma invece di sviluppare effettivamente il progetto, dichiarano semplicemente che non ha successo e si tengono tutti i soldi investiti. Dal momento che è facile dichiarare bancarotta e investire implica sempre il potenziale di perdita, c'è ben poco che si possa fare per proteggere coloro che sostengono questi progetti. Esistono anche molte ICO legittime, ma può essere difficile distinguere tra queste e quelle fraudolente. Quindi, se consideri di investire in un nuovo progetto blockchain, è importante eseguire due diligence prima di aprire il tuo portafoglio.

7. Altre implementazioni della Blockchain

Bitcoin è stata la prima e rimane l'implementazione più importante della blockchain. Tuttavia, da allora, le persone hanno escogitato vari altri modi per utilizzare il sistema.

A. Criptovalute

Il modo in cui le persone hanno usato le blockchain è per creare variazioni su Bitcoin. Queste vengono pubblicizzate spesso come versioni migliori o migliorate di Bitcoin e sono note collettivamente come "altcoin". Alcuni delle principali altcoin sono:

- Litecoin: Litecoin è stata lanciata nel 2011 e varia solo leggermente dal sistema dei Bitcoin. Una differenza è che richiede meno tempo per generare blocchi. Rispetto ai 10 minuti necessari per Bitcoin, Litecoin genera un blocco ogni 2,5 minuti. Ciò significa che le transazioni sono verificate più rapidamente. Un'altra differenza è l'algoritmo di hash utilizzato. Bitcoin utilizza SHA256 per l'algoritmo di prova del lavoro, mentre Litecoin utilizza scrypt. Una caratteristica di scrypt è che è più difficile creare hardware CPU o GPU ottimizzati per risolvere il puzzle più velocemente, rendendo il sistema più corretto per i miner. Detto questo, oggi esiste ASICS che può essere usato per estrarre Litecoin.

- Zcash: Zcash è stato lanciato di recente nel 2016. Come Bitcoin fornisce transazioni sicure su un libro mastro distribuito. Tuttavia, Zcash è diverso da Bitcoin in quanto utilizza un algoritmo di prova del lavoro diverso (chiamato zk-SNARK) e utilizza una diversa strategia di privacy. Nel sistema Bitcoin, il mittente, il destinatario e la quantità di denaro trasferito sono tutti pubblici, mentre con Zcash possono rimanere privati e protetti. Entro la fine del 2017, Zcash aveva già superato un tetto di un miliardo di dollari.

- Dogecoin: Dogecoin è stato effettivamente lanciato come uno scherzo in risposta a ciò che alcuni percepiscono come mania criptovaluta. Il suo logo è una moneta con il volto del cane conosciuto dal famoso meme internet Doge. È una replica completa di Bitcoin e non offre alcuna differenziazione o miglioramento, soprattutto perché non era pensato per essere preso sul serio. Inizialmente il valore della moneta era estremamente basso. Tuttavia, il suo valore è aumentato vertiginosamente e ha iniziato a coinvolgere investitori seri, raggiungendo di recente una capitalizzazione di mercato di due miliardi di dollari. I creatori, insoddisfatti del fatto che la moneta fosse diventata la cosa che volevano prendere in giro, alla fine si sono tolti dal progetto. Infine, il valore diminuì significativamente quando Ryan Kennedy, il proprietario di uno scambio di Dogecoin chiamato Moolah, fu arrestato per frode. Tuttavia, a partire da gennaio 2018, la valutazione è tornata a crescere.

B. Implementazioni non valutarie

Come accennato in precedenza, il sistema blockchain è applicabile a più criptovalute. Ci sono molte altre idee nuove basate sul sistema che valgono miliardi di dollari.

- Ethereum: Ethereum è per le applicazioni ciò che Bitcoin è per la valuta. Fornisce un'infrastruttura per le app da eseguire senza un server centrale. Come Bitcoin, dipende dai nodi su Internet. In questo caso, i nodi forniscono la CPU necessaria per l'esecuzione di un'app. Al fine di prevenire gli abusi e di eliminare le app di bassa qualità, Ethereum richiede che le applicazioni spendano una valuta chiamata ether. Il codice sviluppato nella rete Ethereum è gestito da un software chiamato macchina virtuale Ethereum. Gli sviluppatori usano contratti intelligenti per sviluppare l'applicazione, che vengono eseguiti automaticamente ogni volta che vengono soddisfatte le condizioni specificate. Ad esempio, un contratto intelligente potrebbe essere quello di spedire automaticamente un prodotto una volta ricevuto il pagamento. Le app di Ethereum sono chiamate DAP (applicazioni decentralizzate) e centinaia di esse sono già state lanciate con successo. Esempi sono app che si occupano di firme digitali, software di previsione, gestione della ricarica di auto elettriche e siti di giochi d'azzardo online.

- Ripple: Mentre Bitcoin è destinato al pubblico, Ripple è pensato per le banche e le reti di pagamento. Attualmente, le banche utilizzano il protocollo SWIFT (Society for Worldwide Interbank Financial Telecommunication), che richiede il coinvolgimento di intermediari. Questo, oltre alle fluttuazioni dei tassi di cambio, spesso portano a ritardi nelle transazioni. Ripple consente alle istituzioni finanziarie di trasferire, regolare, rimborsare e scambiare pagamenti in tempo reale senza incorrere in costi elevati. Sebbene non sia stato ancora adottato ufficialmente, molte banche hanno già iniziato a usare Ripple in fasi di prova. Un'importante differenza tra Ripple e Bitcoin è che non tutti possono accedere alla rete. I computer devono identificarsi e hanno bisogno del permesso di partecipazione. In questo senso, non è veramente decentralizzato o pubblico.

Come abbiamo visto, ci sono alcuni aspetti negativi di Bitcoin, e questi dovrebbero essere affrontati. Tuttavia, ciò non significa che dovremmo abbandonare del tutto questo sistema. Blockchain è una vera innovazione in grado di risolvere innumerevoli problemi. Sta a noi essere saggi e usarla in modo appropriato.

Hai trovato utile questa guida? In caso affermativo, condividila con i tuoi amici e colleghi su Facebook e Twitter.

Inviaci un commento su come migliorare questo articolo. Il tuo feedback è importante!