Sicurezza informatica per insegnanti - Guida completa 2025

- I tuoi rischi come insegnante

- Sicurezza informatica per gli studenti

- Proteggere la tua classe

- Come gli studenti possono metterti in pericolo

- Portare internet in classe

- Chi sta usando i tuoi account utente?

- Rendere il cellulare più sicuro

- Mantenere la privacy personale e una reputazione online favolosa

- Internet in classe

- La tua rete scolastica è sicura?

- I pericoli del cyberbullismo

- Il vocabolario del cyberbullismo

- Come capire se uno studente è vittima di cyberbullismo

- Una soluzione didattica

- Precauzioni per il Wi-Fi pubblico

- Combattere il phishing

- Stare alla larga dai malware

- Giocare con la sicurezza informatica - L’Internet delle cose

- Tutelare i social degli studenti

- Il pericolo degli estranei nello spazio cibernetico

- Consigli e programmi di lezione per gli insegnanti

- Da dove cominciare

- Suggerimenti generali

- La conversazione sul cyberbullismo

- Studiare la sicurezza dei social

- Esempio di programma didattico: Vai col phishing

- Introdurre il phishing

- Definire il Phishing

- Vai col phishing: Esercizio in aula

- Compiti a casa sul phishing

- Ulteriori risorse e strumenti per gli insegnanti

I tempi dei compiti a casa scritti a mano, dei pesanti libri di testo stampati e dei biglietti da visita cartacei spediti per posta sono finiti. Studiare, nel XXI secolo, è diventato un processo digitale. Spesso gli studenti svolgono i compiti, comunicano con i compagni di classe, controllano i loro voti e conducono ricerche per i compiti su internet.

Internet velocizza lo studio e mette istantaneamente a disposizione degli studenti più informazioni di quante ne possa contenere una vera biblioteca scolastica. Tuttavia, il mondo cibernetico dell’istruzione moderna può rivelarsi pericoloso, sia per i tuoi studenti che per te come insegnante.

I tuoi rischi come insegnante

I tuoi studenti sono più esperti di tecnologia di quanto tu possa immaginare. Mentre molti adulti si affidano a tutorial occasionali per imparare ad usare un nuovo programma o un’app, gli studenti sono nati per il mondo digitale. Sanno intuitivamente come utilizzare app, dispositivi mobili e piattaforme online, perché li usano da tutta una vita.

Questo significa che, con la giusta motivazione, i tuoi studenti potrebbero probabilmente capire come hackerare i tuoi account. Per esempio, se uno studente non dovesse essere soddisfatto del suo voto, potrebbe riuscire a scoprire la tua password e modificare un paio di voti. Allo stesso modo, uno studente che volesse prenderti in giro potrebbe cambiare tutte le immagini della tua presentazione PowerPoint.

È necessario sapere come proteggere sé stessi e i propri studenti dagli attacchi informatici.

Sicurezza informatica per gli studenti

In alcuni casi, gli studenti potrebbero essere i colpevoli dei problemi di sicurezza informatica nella tua classe, ma in altri, potrebbero essere le vittime.

Se da un lato molti giovani imparano in fretta come usare i vari software e potrebbero anche conoscere qualche tecnica di hacking, hanno ancora molto da imparare sul mondo. Potrebbero non essere abbastanza esperti da individuare ogni rischio di sicurezza informatica che incontrano.

Come insegnante, puoi proteggere direttamente i tuoi studenti insegnandogli nozioni di sicurezza informatica, in modo che possano tutelarsi efficacemente online.

Proteggere la tua classe

Le minacce alla sicurezza informatica possono essere allarmanti, ma fortunatamente, esiste una soluzione semplice per tenere te e i tuoi studenti sicuri: l’istruzione! Dopotutto, sapere è potere.

Educando te stesso e i tuoi studenti sulla sicurezza informatica, sulle ultime app e su altre funzionalità della tecnologia moderna, puoi individuare e risolvere i problemi di sicurezza digitale prima che mettano in pericolo la tua classe.

Come gli studenti possono metterti in pericolo

Anche se non hanno intenzione di farlo, i tuoi studenti potrebbero mettere a rischio te, la tua scuola e i loro compagni di classe per via delle loro abitudini digitali. In questa sezione, descriveremo questi pericoli e spiegheremo come evitarli.

Portare internet in classe

Come abbiamo già detto, i tuoi studenti sono spesso più preparati di te da un punto di vista tecnologico. Probabilmente sanno come utilizzare tutte le funzionalità dei programmi online e i dispositivi digitali più diffusi. Questo potrebbe dar loro un enorme vantaggio su di te, se volessero violare i tuoi account.

Il tuo primo istinto potrebbe essere quello di vietare completamente i dispositivi digitali in classe, ma è improbabile che questa strategia funzioni. Secondo il centro di ricerca Pew Research Center, nel 2018, «il 95% degli adolescenti ha accesso a uno smartphone e il 45% dichiara di essere online ’quasi costantemente’».

Questo significa che è davvero improbabile che tu riesca ad eliminare effettivamente l’uso di cellulari, tablet o laptop durante le lezioni. La guerra contro i dispositivi digitali in classe sarebbe probabilmente inutile e frustrante. Invece, cerca di rendere il tempo che i tuoi studenti passano online una parte produttiva della lezione, integrando i dispositivi dei tuoi studenti nelle tue lezioni (per maggiori informazioni su questo argomento, dai un’occhiata ai nostri programmi didattici).

Chi sta usando i tuoi account utente?

Come insegnante, probabilmente hai numerosi account online. Oltre ai tuoi account personali di posta elettronica e dei social, possiedi sicuramente altri account di software per la scuola e l’istruzione.

Ora, immagina se i tuoi studenti avessero accesso a tutte le informazioni memorizzate su tali account. Potrebbero leggere le tue e-mail personali, modificare i loro compiti e i voti online, ficcanasare nelle schede degli altri studenti, pubblicare falsi aggiornamenti sui tuoi profili dei social, o hackerarti in molti altri modi.

Probabilmente violare i tuoi account non sarà troppo difficile per i tuoi studenti. Tanto per peggiorare le cose, molte scuole non dispongono nemmeno grandi sistemi di sicurezza informatica che possano aiutarti a proteggere i tuoi account.

Per proteggere le tue informazioni importanti da potenziali studenti hacker, è fondamentale che tu capisca come proteggere e tutelare i tuoi account.

Di seguito, riportiamo i nostri suggerimenti per mantenere sicuri i tuoi account. Questo consiglio si applica ai tuoi portali online per insegnanti, account personali, e-mail e piattaforme dei social. Ti consigliamo di:

- Usare il tuo indirizzo e-mail scolastico per creare account legati all’attività didattica. Questo ti aiuterà a mantenere il tuo indirizzo e-mail personale separato dagli account a cui gli studenti potrebbero avere accesso.

- Creare password complesse. Le password devono essere una combinazione di lettere maiuscole e minuscole, con numeri e simboli. Queste password sono più difficili da indovinare.

- Cambiare spesso le tue password. Gli esperti consigliano di cambiare la password ogni sei mesi, ma dato che se si considera l’anno scolastico è un lungo periodo di tempo, ti consigliamo di modificare le password ogni tre mesi.

- Usare una password diversa per ogni singolo account. Ad esempio, la password che usi per il tuo portale per insegnanti non dovrebbe essere la stessa che usi per il tuo account Facebook personale. Questo perché anche se qualcuno dovesse indovinare o hackerare una delle tue password, non sarà in grado di accedere a tutti i tuoi account.

- Controllare se la tua password è abbastanza forte usando un misuratore di password, come il nostro. Questi strumenti calcolano quanto sia difficile o facile indovinare o hackerare la tua password.

- Usare un gestore di password per generare e memorizzare le tue password sul tuo dispositivo o browser. Un gestore di password utilizza un database speciale per creare e memorizzare password forti in modo da non doverle ricordare.

- Utilizzare password biometriche come l’accesso tramite impronte digitali quando disponibili. Queste sono molto sicure perché ovviamente solo tu puoi usarle.

- Usare l’autenticazione forte o la verifica a due fattori se disponibili. Questi sistemi di solito richiedono l’inserimento della password e di un codice speciale inviato al tuo cellulare o e-mail. L’autenticazione forte offre la migliore protezione per i conti sensibili quali l’indirizzo e-mail o il conto bancario. Molti servizi offrono un’autenticazione forte su base opzionale. Chiedi aiuto al tuo fornitore di servizi se non sai bene da dove cominciare.

Tutto ciò dovrebbe aiutarti a tenere i tuoi account al sicuro da studenti e altri potenziali hacker.

Rendere il cellulare più sicuro

Probabilmente ti affidi al tuo smartphone per rimanere in contatto con gli amici, controllare la posta elettronica e inviare messaggi sui social. Potresti anche usare un dispositivo mobile per assegnare e valutare i compiti a casa o condurre ricerche per la tua lezione.

Gli smartphone sono incredibilmente comodi e utili, ma sono anche molto vulnerabili all’hacking degli studenti.

Magari il tuo smartphone ti è costato parecchio, ma i dati memorizzati su di esso sono ancora più preziosi. Foto, account social, messaggi personali, conti bancari e ogni sorta di informazioni private sono memorizzate sugli smartphone.

Se non si prendono le dovute precauzioni, uno studente, un membro della facoltà o uno sconosciuto potrebbe accedere ai dati sensibili memorizzati sul tuo smartphone o tablet. Esistono quattro modi per proteggere i dispositivi mobili da potenziali hacker:

- Tieni aggiornati i tuoi dispositivi. Gli hacker si adoperano per trovare difetti nei sistemi di sicurezza delle aziende tecnologiche, e sono quasi altrettanto veloci quanto le aziende che cercano di fermarli con software aggiornati. Non esiste un sistema sicuro al 100%, ma aggiornare il tuo software è uno dei modi più efficaci per proteggere il cellulare. Si consiglia di attivare le funzionalità di aggiornamento automatico per tutte le app e i dispositivi.

- Usa password biometriche. Come accennato in precedenza, le password biometriche sono una delle opzioni di login più sicure per i tuoi dispositivi digitali. Proteggi il tuo smartphone e tablet impostando le password con impronte digitali quando possibile. Cerca almeno di usare una password standard per il tuo dispositivo mobile.

- Disattiva wi-fi e Bluetooth sempre che possibile. Sono fantastici quando usi davvero il tuo dispositivo, ma lasciando wi-fi e Bluetooth attivati quando sei offline, gli hacker sapranno che sei lì. Si consiglia di disattivare il wi-fi e il Bluetooth quando non si utilizza il dispositivo. Questo limiterà la tua visibilità ai dispositivi vicini.

- Personalizza le tue impostazioni di crittografia. Le impostazioni di fabbrica del dispositivo e delle sue varie app potrebbero non essere ideali per la sicurezza informatica. Se il dispositivo non è crittografato per impostazione predefinita, attiva la crittografia. È inoltre necessario modificare le impostazioni sulla privacy per limitare l’accesso ai dati da parte di diverse app.

Queste misure di sicurezza possono aiutare a mantenere i dispositivi mobili al sicuro dagli studenti. Possono anche proteggerti da altri potenziali hacker ovunque tu usi il tuo smartphone o tablet.

Mantenere la privacy personale e una reputazione online favolosa

Probabilmente non parlerai delle tue relazioni sentimentali, delle tue opinioni politiche o celebrità preferite ai tuoi studenti. Tuttavia, se non proteggi adeguatamente i tuoi account social, i tuoi studenti potrebbero facilmente accedere a tutte queste informazioni.

La maggior parte degli insegnanti preferirebbe che i loro account social e la loro vita privata siano nascosti agli studenti, e per una buona ragione. Secondo un articolo della rivista Inc, “la privacy è più importante per la Generazione Z, i cui membri, sono molto attenti e intenzionali nel gestire la loro reputazione online”. Dal momento che gli studenti sono interessati alla propria reputazione online, sono anche molto consapevoli della tua.

Come loro insegnante, devi stare attento a quello che i tuoi studenti possono scoprire su di te online. Se vengono a sapere che la tua relazione è terminata di recente o se vedono le tue foto ad un concerto, o anche se riescono a sapere il tuo punto di vista riguardo ad una questione controversa online, potrebbero sentirsi meno a loro agio in classe o addirittura mettere in discussione la tua autorità. È importante che tu rimanga una figura fidata e rispettata nelle loro vite.

Molti insegnanti potrebbero essere tentati di cancellare tutte le loro informazioni online, ma non è necessario. Dopo tutto, non dovresti rinunciare all’uso internet per poter restare connesso con i tuoi amici, esprimerti, pubblicare foto e altro ancora.

Per mantenere le tue informazioni personali al sicuro dai tuoi studenti (e da chiunque altro di cui non ti fidi), devi nascondere abilmente la tua presenza online.

I nostri esperti consigliano di adottare le seguenti misure per salvaguardare la tua reputazione online:

- Googlati. Se compari tra i risultati di un motore di ricerca, possono trovarti anche i tuoi studenti. Googlarti rivelerà quasi tutte le informazioni personali che sono pubblicamente disponibili. Una volta che sai quali dei tuoi dati sono online, puoi risalire alla fonte e cancellare tutto ciò che non vuoi che i tuoi studenti (o chiunque altro) vedano.

- Modificare le impostazioni sulla privacy. Molti account sono impostati con una privacy minima come impostazione predefinita. Se vuoi tenere i tuoi dati personali lontano dagli studenti, assicurati che i tuoi post, tweet e altri account social siano privati e visibili solo ai tuoi amici o follower. In questo modo, i tuoi studenti non riusciranno a trovare facilmente queste informazioni.

- Cancellare e/o disattivare gli account che non stai utilizzando. Se hai un vecchio account social non più in uso, cancellalo o disattivalo. Questo eviterà che gli hacker violino l’account e pubblichino post al tuo posto. Se vuoi mantenere i tuoi vecchi account, assicurati di impostarli su privato.

Queste linee guida ti aiuteranno a godere dei benefici dei social proteggendo al tempo stesso la tua reputazione in rete.

Internet in classe

Tu e i tuoi studenti sarete connessi a internet anche a scuola, quindi è fondamentale che tu sappia come proteggerti e proteggerli. Di seguito, ti spieghiamo come.

La tua rete scolastica è sicura?

La tua rete scolastica è probabilmente il modo principale con cui tu e i tuoi studenti accedete a internet. Può anche essere un buon modo per bloccare alcuni siti non sicuri o inappropriati e migliorare la sicurezza informatica della tua scuola. Purtroppo, potrebbe anche essere vulnerabile alle violazioni, che potrebbero mettere a rischio te e i tuoi studenti.

Esistono molti modi in cui gli studenti possono aggirare la rete e accedere ai siti bloccati. Come sottolinea il nostro articolo su questo argomento, gli studenti possono utilizzare un browser VPN, proxy o portatile per bypassare la rete scolastica. Questi strumenti potrebbero consentirgli di sbloccare siti web e caricare contenuti online inappropriati mentre sono in classe. Potrebbe essere pericoloso e perturbante.

Ora che sei consapevole di come gli studenti possono aggirare i blocchi di rete scolastici, potresti collaborare con esperti di tecnologia per evitare che lo facciano. Potresti anche fare attenzione a contenuti online inadatti che gli studenti potrebbero portare in classe.

Inoltre, se la tua rete scolastica non è protetta da password, questo potrebbe renderla ancora più pericolosa. Gli hacker stanno in agguato sul wi-fi pubblico alla ricerca dei dati personali degli utenti, e per tentare di assumere il controllo dei loro dispositivi. Questo potrebbe rendere te, i tuoi studenti e gli amministratori scolastici suscettibili ad attacchi informatici dannosi.

Infatti, a settembre 2018, L’FBI ha pubblicato un comunicato stampa che mette in guardia contro i crescenti rischi per la sicurezza informatica a cui sono esposte le scuole. L’FBI ha dichiarato che la raccolta diffusa di informazioni sensibili nelle scuole «potrebbe presentare opportunità di sfruttamento uniche per i criminali» e potrebbe tradursi in «ingegneria sociale, bullismo, tracciamento, furto di identità, o altri metodi per colpire gli studenti».

Chiaramente, se la rete scolastica non è protetta, sia tu che i tuoi studenti sarete esposti a rischi di sicurezza informatica. Se la tua rete scolastica è aperta, potresti collaborare con amministratori ed esperti di IT per renderla più sicura.

Ti consigliamo di aggiungere una password al wi-fi della tua scuola e di cambiarla ogni tre mesi. Inoltre, potrebbe essere utile per la scuola assumere un esperto di sicurezza informatica per aiutare a mettere a punto sistemi anti-hacking più avanzati.

I pericoli del cyberbullismo

Secondo l’organizzazione no-profit Kids Health, «il cyberbullismo o bullismo informatico è l’uso della tecnologia per molestare, minacciare, mettere in imbarazzo o colpire un altro individuo».

L’organizzazione spiega che «a volte il cyberbullismo può essere facile da individuare» come nel caso di «un messaggio di testo, un tweet, o la risposta aggressiva, meschina o crudele a un aggiornamento di stato su Facebook». Tuttavia, Kids Health sottolinea che «altre azioni sono meno ovvie, come impersonare una vittima online o pubblicare informazioni personali, foto o video per mettere in imbarazzo un'altra persona ».

Purtroppo, il cyberbullismo è ormai un’epidemia in molte scuole. A settembre 2018, un sondaggio del Pew Research Center ha documentato che il 59% degli adolescenti americani è stato vittima di bullismo o molestie online. Lo studio ha scoperto che il 90% degli adolescenti credono che le molestie online siano un problema che colpisce le persone della loro età.

Lo stesso sondaggio ha scoperto che «la maggior parte dei giovani ritiene che i gruppi chiave, come gli insegnanti, le compagnie dei social e i politici, non siano in grado di gestire questo problema».

Come si può immaginare, il cyberbullismo può avere un impatto devastante a lungo termine su bambini e adolescenti. Come altre forme di bullismo, può portare a conseguenze reali che si ripercuotono su tutta la vita della vittima. Come conseguenza, i bambini potrebbero manifestare depressione, ansia e bassa autostima.

Potrebbero anche voler saltare la scuola, pregiudicando la tua capacità di trasmettergli le nozioni di cui hanno bisogno per avere successo nel mondo degli adulti.

Come insegnante, potresti stare all’erta per cercare di individuare i casi di cyberbullismo. Può essere difficile identificare il bullismo e capire il modo migliore per intervenire quando avviene su una piattaforma o un forum online o un servizio di messaggistica privata a cui non hai accesso. In ogni caso, dato che è necessario proteggere gli studenti dai suoi effetti devastanti, è fondamentale sapere come individuarlo in classe.

Il vocabolario del cyberbullismo

Se vuoi proteggerti dal bullismo in classe, ci sono alcuni termini che dovresti conoscere, tra cui:

- Trollare: inviare intenzionalmente messaggi provocatori e offensivi su argomenti sensibili, come materiale razzista e sessista per provocare una risposta. Merriam-Webster definisce il verbo «trollare» come «provocare (gli altri) online inviando commenti deliberatamente aggressivi, irrilevanti o offensivi o altri contenuti fastidiosi».

- Flaming: inviare messaggi provocatori per istigare una discussione. Secondo Lifewire, «flaming si riferisce a lanciare insulti, trasmettere bigottismo, offendere od ad altre ostilità verbali dirette ad una persona specifica».

- Molestare: prendere di mira specificamente un individuo o un gruppo con azioni persistenti che hanno lo scopo di spaventare o turbare il/i malcapitato/i. Le molestie possono trasformarsi in cyberstalking.

- Cyberstalking: secondo l’istituto Cyberbullying Research Center, «il cyberstalking comporta l’uso della tecnologia (internet il più delle volte!) per incutere nelle vittime timore o preoccupazione riguardo alla loro sicurezza (...) I comportamenti di cyberstalking possono includere la ricerca delle informazioni personali e private delle vittime e l’uso delle stesse per spaventarle, tempestarle di centinaia di messaggi al giorno per fargli capire che vengono osservate, «insinuarsi» nei loro account social per sapere dove si trovano in modo da potersi presentare senza invito, o pubblicare post sul loro conto incessantemente e senza autorizzazione». Il cyberstalking è contro la legge in molti paesi.

- Catfishing: rubare il profilo online di un utente o creare profili falsi per indurre altri utenti ad instaurare relazioni online. Questa forma di cyberbullismo può anche essere usata per spiare, umiliare o manipolare bambini, adolescenti e persino adulti.

- Frappare: impersonare qualcuno o accedere al suo profilo per pubblicare contenuti inappropriati. Si tratta di un reato grave e, secondo Business Insider, «ora è un crimine che potrebbe sfociare in una condanna fino a 10 anni di prigione in Irlanda».

- Griefing: maltrattare e far innervosire gli altri utenti attraverso il gaming online. Secondo i dizionari della Oxford Dictionaries, un «griefer» è «una persona che molesta o provoca deliberatamente altri gamer o membri [di un gioco online o di una comunità] per rovinargli il divertimento».

- Outing: condividere pubblicamente informazioni personali, private o imbarazzanti, foto o video di qualcun altro. Ciò può essere estremamente dannoso, soprattutto tra i bambini e gli adolescenti, che potrebbero non reagire con la dovuta empatia.

- Roasting: quando un individuo o, di solito, un gruppo, si accanisce su un individuo online fino a quando la vittima «cede». Il blog The Bark Blog spiega che «roasting è un termine che deriva dalla commedia americana, e si usa quando una persona è messa pubblicamente alla berlina da un comico, in un contesto conviviale, ma diventa problematico quando si fa «senza il consenso dell’individuo bersaglio di questi lazzi comici». Anche se «potrebbe» iniziare in modo del tutto ingenuo e senza malizia (...) non sempre finisce così.

Se noti che i tuoi studenti parlano di questo tipo di attività in relazione a sé stessi o ai loro compagni di classe, dovresti stare in campana. Parlare del cyberbullismo con i tuoi studenti potrebbe aiutarti a salvarli dai pericoli che esso comporta.

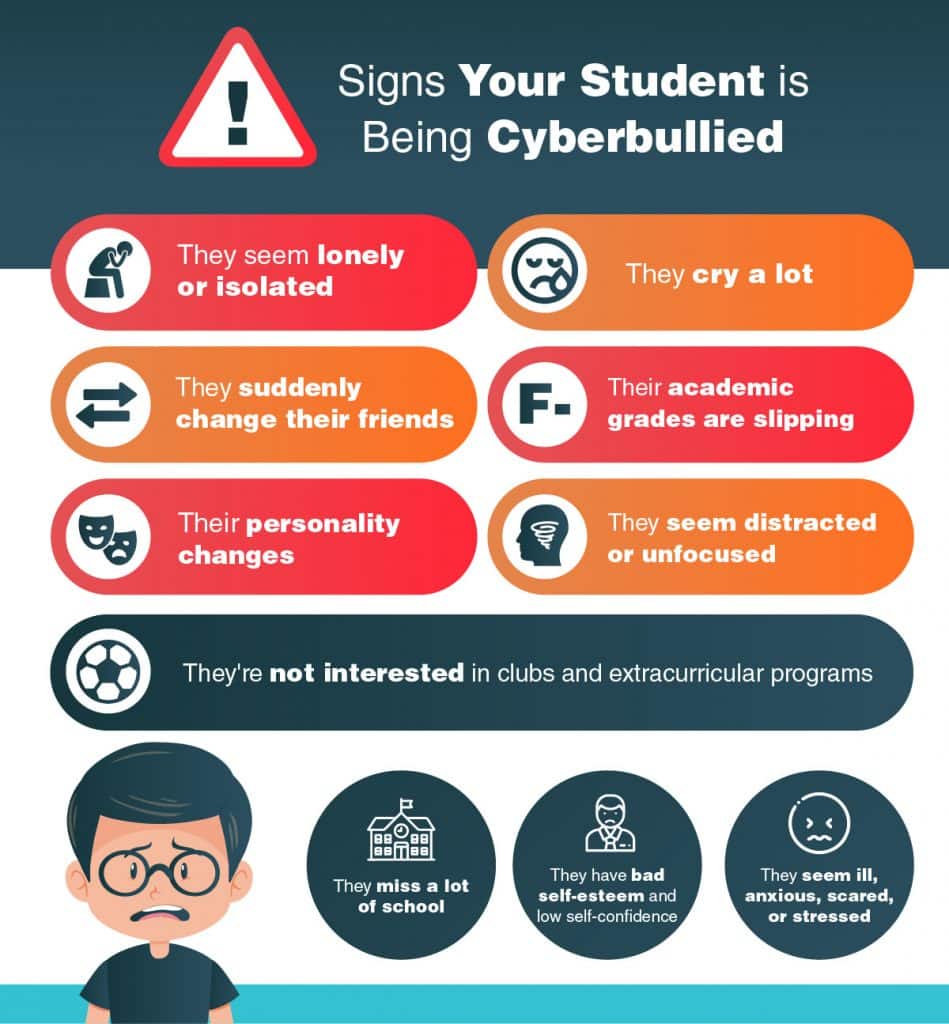

Come capire se uno studente è vittima di cyberbullismo

Anche se i tuoi studenti non parlano di cyberbullismo, potresti riuscire a individuare uno studente che è vittima di questo tipo di attacchi online. I bambini e gli adolescenti vittime di bullismo informatico mostrano spesso segni di bullismo o angoscia generale.

Uno studente potrebbe essere stato vittima di cyberbullismo se lui o lei:

- Sembra più solo o isolato. I bambini vittime di bullismo informatico possono allontanarsi dai loro amici o sentirsi come se non potessero fidarsi di nessuno.

- Cambia inaspettatamente o improvvisamente il suo giro di amici. A volte, gli amici degli studenti sono i colpevoli del cyberbullismo. In questi casi, lo studente potrebbe non voler più passare del tempo con gli amici che lo hanno maltrattato.

- Soffre di sbalzi d’umore apparentemente improvvisi. Questo potrebbe includere allontanarsi, essere ansioso, triste o arrabbiato.

- Piange spesso in circostanze apparentemente non appropriate o insolite. Uno studente può arrabbiarsi in circostanze apparentemente non appropriate quando si trova ad affrontare le conseguenze del cyberbullismo. Questo potrebbe avvenire quando altri studenti deridono la vittima o gli rammentano quello che è successo online.

- I suoi voti stanno peggiorando. I risultati scolastici degli studenti vittime di bullismo informatico possono peggiorare a causa di turbamento, paura o incapacità di concentrarsi.

- Sembra distratto o non riesce a concentrarsi in classe. Gli studenti vittime di cyberbullismo potrebbero essere più presi da paura o imbarazzo piuttosto che pensare ai loro compiti scolastici.

- Salta spesso la scuola. Gli studenti vittime di cyberbullismo da parte dei propri compagni di classe o altri studenti potrebbero voler evitare la scuola in modo da non dover affrontare i loro aggressori.

- Perde interesse per le attività extracurriculari. I bambini e gli adolescenti vittime di cyberbullismo potrebbero voler abbandonare le loro squadre di atletica, le lezioni di danza, di teatro o altre attività per allontanarsi dai loro aggressori. Potrebbero anche essere meno inclini a partecipare ad attività extrascolastiche per vergogna, timidezza o timore di soffrire di nuovo.

- Ha una percezione di sé sempre più negativa. I bambini e gli adolescenti vittime del cyberbullismo si sentono spesso meno sicuri di sé, poiché potrebbero credere a ciò che i loro aggressori dicono sul loro conto.

- È fisicamente debilitato. Lo stress emotivo e psicologico del cyberbullismo può causare un peggioramento della salute fisica delle vittime.

Se identifichi in queste descrizioni uno o più studenti, sarebbe opportuno avere una conversazione con loro sul cyberbullismo. Prima si interviene per fermare questo comportamento deleterio, meglio è.

Una soluzione didattica

Uno dei modi migliori per prevenire il cyberbullismo è quello di spiegarlo agli studenti. È possibile spiegare agli studenti come evitare il cyberbullismo, quando segnalare comportamenti online dannosi e il motivo per cui non dovrebbero mai essere coinvolti in queste attività.

I tuoi studenti sono generalmente esperti di tecnologia, ma potrebbero non riconoscere i pericoli di internet.

Creano un profilo sui social in pochi secondi, ma non sanno come proteggersi dagli adescatori in rete, i cosiddetti «catfisher». Possono essere grandi gamer, ma magari non si rendono conto di quanto facilmente un hacker possa appropriarsi della password del loro account di gaming. Sanno come accedere agli account social dei loro amici, ma non capiscono quanto possa essere pericoloso esporli in rete.

Come sostiene un giornalista della rivista Forbes, «proprio come insegniamo ai nostri figli a legare la bici, i genitori e gli insegnanti devono ricordargli di usare una password per proteggere i loro cellulari e altri dispositivi. Inoltre, i bambini devono imparare che alcune cose vanno tenute segrete nella vita», come le password del loro account e dei loro dispositivi.

Riportiamo di seguito altre nozioni che i tuoi studenti dovrebbero sapere sulla sicurezza informatica.

Precauzioni per il Wi-Fi pubblico

I servizi gratuiti sono sempre allettanti, e il wi-fi pubblico gratuito è particolarmente desiderabile per gli studenti che magari hanno piani dati limitati sui loro telefoni cellulari.

Tuttavia, le reti wi-fi pubbliche sono particolarmente vulnerabili agli hacker che si aggirano su sistemi aperti in cerca di dati da rubare e di dispositivi da controllare. Puoi aiutare a tutelare la sicurezza della rete scolastica assicurandoti che sia protetta da password e impedendo ai tuoi studenti di usare le varie tecniche per bypassare i suoi blocchi.

Tuttavia, dovresti anche metterli al corrente dei pericoli del wi-fi pubblico al di fuori della scuola. Dato che sono quasi sempre online, i tuoi studenti probabilmente usano il wi-fi pubblico in bar, ristoranti, centri commerciali e altre aree pubbliche.

Sebbene sia conveniente, esistono molte ragioni per evitare il wi-fi pubblico. Queste includono programmi dannosi (malware), worm, siti web non criptati e altro ancora.

Fortunatamente, puoi aiutare i tuoi studenti insegnandogli come combattere questi rischi. Puoi esortarli a compiere le seguenti azioni:

- Usare siti HTTPS. Come precisa Wired, «quando navighi su HTTPS, chi è connesso alla stessa rete wi-fi non può spiare i dati scambiati tra te e il server del sito a cui sei collegato. Con l’HTTP? È relativamente facile intercettare e accedere a quello che stai facendo». I tuoi studenti dovrebbero navigare solo su siti i cui indirizzi iniziano con HTTPS (puoi dirgli che la «S» sta per «sicuro»).

- Leggere e comprendere l’accordo sulla privacy delle reti wi-fi pubbliche. Come afferma Popular Science, i tuoi studenti devono «leggere le clausole scritte piccole». In realtà leggere l’accordo sulla privacy che spesso compare quando ci si connette al wi-fi pubblico può aiutare gli studenti a rispondere alle domande: «quali informazioni riveli in cambio del tuo accesso wireless? Come sarà usato il tuo indirizzo e-mail o numero di telefono o qualsiasi altro dato che comunichi?» Si dovrebbe anche insegnare agli studenti a non rivelare importanti informazioni private solo per avere accesso al wi-fi pubblico, dato che i loro dati personali sono preziosi.

- Disattivare la condivisione. Gli studenti dovrebbero assicurarsi di aver disattivato l’opzione di ’condivisione’ sui loro dispositivi prima di collegarsi al wi-fi pubblico. Secondo Wired, «quando sei connesso ad una rete pubblica con sconosciuti, dovresti disattivare le funzionalità che consentono la condivisione semplificata dei file sui tuoi dispositivi». Anche se le funzionalità di condivisione sono utili per inviare facilmente immagini e altre informazioni, potrebbero essere pericolose in un contesto pubblico.

- Connettersi al wi-fi pubblico con una VPN (Virtual Private Network). Forbes spiega: «se vuoi tenere gli hacker alla larga e proteggere la tua connessione integralmente, dovresti considerare l’utilizzo di una rete privata virtuale, ossia di una VPN.» Questo sistema «protegge i tuoi dati da qualsiasi accesso da parte di terzi, perché avrebbero bisogno della chiave di crittografia per decodificarli». Le VPN possono aiutare a proteggere gli studenti dagli hacker sulle reti wi-fi pubbliche. La configurazione di una VPN potrebbe sembrare troppo difficile per gli studenti, ma in realtà sono abbastanza facili da usare, specialmente per gli studenti della Generazione Z, esperti di tecnologia. Se i tuoi studenti hanno bisogno d’aiuto, possono consultare la nostra guida per principianti sulla scelta della VPN più adatta alle proprie esigenze.

Insegnando agli studenti a ricordare e applicare questi concetti chiave, è possibile aiutarli a rimanere al sicuro sul wi-fi pubblico.

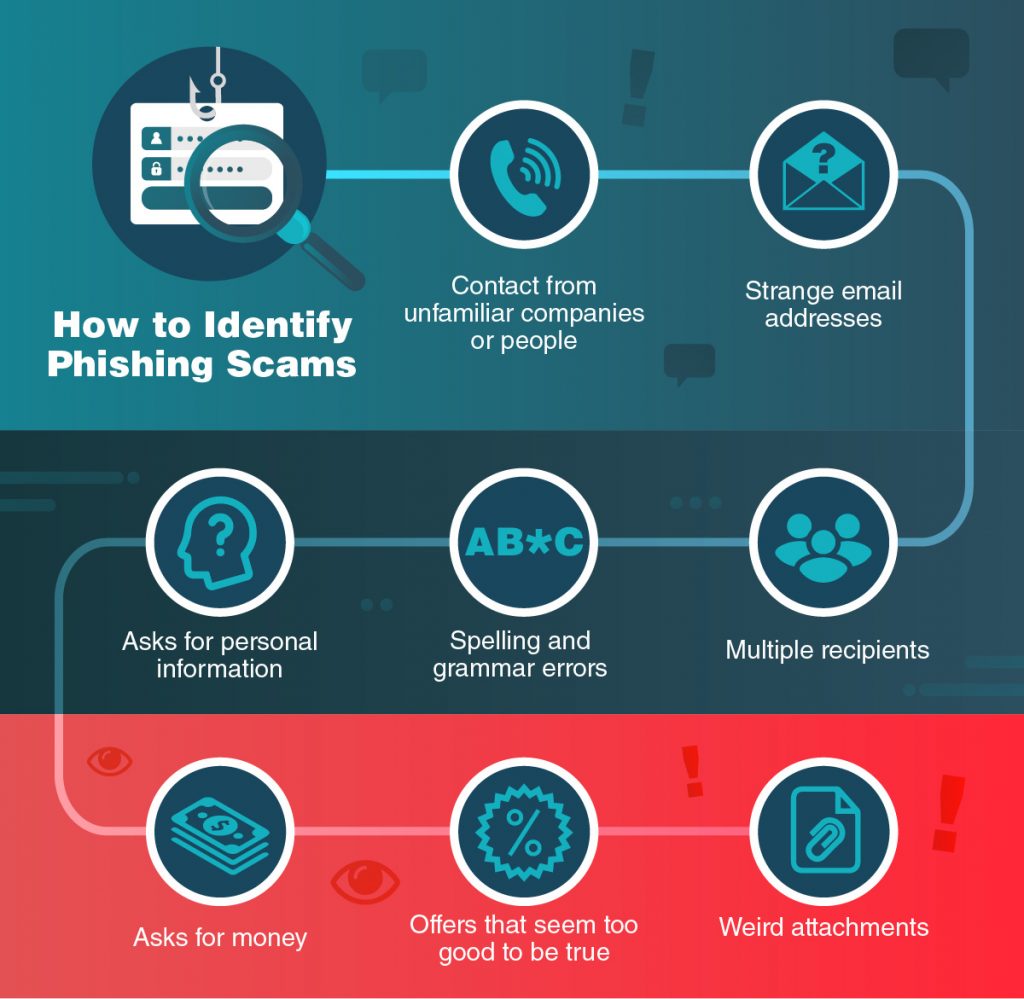

Combattere il phishing

I dispositivi dei tuoi studenti sono pieni di informazioni preziose. Queste potrebbero includere foto private, informazioni sulla carta di credito, messaggi personali, dati bancari e altro ancora. Inoltre, alcuni hacker, cybercriminali e cyberbulli vogliono semplicemente interferire con la vita delle vittime e causare disordine.

Alcuni ritengono che solo soggetti particolarmente ingenui o irresponsabili possano essere colpiti da questo tipo di schemi informatici.

Comunque, secondo la rivista Pacific Standard, uno studio olandese ha scoperto che «in materia di phishing e malware, quasi nulla distingueva le vittime dagli altri utenti, tranne il fatto che più tempo gli utenti passavano su Internet, più era probabile che fossero vittime».

Dal momento che «gli adolescenti trascorrono in media nove ore al giorno online», secondo Quartz, sono particolarmente suscettibili agli attacchi informatici. Quindi, sapere di più sulle dinamiche del phishing e dei malware può aiutare te e i tuoi studenti a riconoscerli ed evitarli.

Secondo il Dipartimento della Sicurezza Nazionale degli Stati Uniti, «il phishing è un tentativo da parte di un individuo o di un gruppo di sollecitare informazioni personali da utenti ignari» che vengono manipolati al fine di fargli rivelare tali informazioni. Per raggirare i destinatari, «le e-mail di phishing sono create per sembrare inviate da un’organizzazione legittima o da un conoscente».

Dopo che la vittima ha aperto il messaggio e ha stabilito che è proviene da una fonte sicura, «queste e-mail spesso tentano di spingere gli utenti a cliccare su un link che li porterà ad un sito web fraudolento che sembra legittimo. Verrà quindi richiesto all’utente di fornire informazioni personali, come i nomi utente e le password che, in futuro, potrebbero comprometterli ulteriormente». Questi siti web possono anche infettare i dispositivi con malware (come spiegheremo di seguito).

Per proteggere i tuoi studenti, potresti insegnar loro a identificare i segnali di una truffa di phishing, che spesso includono:

- Fonti sconosciute. Se uno studente non ha mai interagito con il mittente, che sia un individuo o un’azienda, prima di allora non dovrebbe aprire l’e-mail o i suoi allegati.

- Strani indirizzi e-mail Come spiegato dall’Università di Chicago, «eventuali comunicazioni inviate da un’Università, o da una banca, da un fornitore di servizi sanitari o da un’altra azienda legittima con cui si è in contatto, dovrebbero provenire dal sistema di posta elettronica di quell’organizzazione, non da indirizzi e-mail non correlati». Ad esempio, gli studenti non dovrebbero fidarsi delle e-mail provenienti da indirizzi quali starbucks@gmail.com o chasebankcustomerservice@hotmail.com. Puoi anche suggerirgli di controllare gli indirizzi e-mail dei messaggi precedenti, se validi, per vedere se corrispondono.

- Messaggi a molti destinatari. L’e-mail deve essere inviata solo allo studente, non a «destinatari sconosciuti o a un gran numero di destinatari che non si conoscono», come indicato dall’Università di Chicago. Inoltre, gli studenti dovrebbero diffidare dei messaggi che non menzionano il loro nome, ma che invece dicono «Ciao, [in bianco]» secondo le raccomandazioni della CNET.

- Errori grammaticali o ortografici. Un individuo che cerca di indurre qualcuno a condividere le proprie informazioni potrebbe non saper scrivere bene, al contrario di un’azienda reale ed affidabile, i cui dipendenti sono professionisti.

- Richieste di informazioni personali o di denaro. I truffatori di phishing spesso vogliono i dati privati o il denaro delle loro vittime. Gli studenti dovrebbero essere molto cauti nel fornire informazioni personali, anche se ritengono che l’e-mail ricevuta sia legittima.

- Offerte estremamente redditizie e troppo vantaggiose. L’Università di Chicago sostiene che si dovrebbe «fare attenzione alle e-mail con affermazioni come ’hai vinto la lotteria’ (...) [o] ’stai per ereditare milioni di euro’». Puoi dire ai tuoi studenti che quello che sembra improbabile, irrealistico o troppo bello per essere vero, probabilmente non lo è veramente.

- Strani allegati. Insegna agli studenti che se un allegato sembra inutile o non attinente al messaggio, non dovrebbero aprirlo. Inoltre, qualsiasi allegato che aprono dovrebbe essere un tipo di file noto, come «file Word, fogli di calcolo Excel, presentazioni PowerPoint, o Acrobat PDF», e sicuramente non «file quali.pif,.scr o.exe», secondo l’Università di Chicago. Gli allegati dei truffatori potrebbero installare malware.

Se l’e-mail rientra in una di queste categorie, di’ agli studenti che dovrebbero far vedere l’e-mail ai genitori, ai tutori o a te prima di condividere eventuali informazioni. Come raccomanda il Dipartimento di sicurezza nazionale degli Stati Uniti, gli adulti possono «verificare [le richieste] contattando direttamente l’azienda». Gli studenti dovrebbero aprire gli allegati e-mail solo se sono davvero sicuri che il messaggio è autentico e sicuro.

Dal momento che chiunque può essere vittima di phishing, dovresti anche sensibilizzare i tuoi colleghi insegnanti e amministratori scolastici in materia di phishing. Dopo tutto, se un membro del personale scolastico è vittima phishing, le informazioni degli studenti potrebbero essere messe a repentaglio.

Stare alla larga dai malware

I malware sono collegati al phishing. I truffatori spesso usano il phishing come metodo per installare malware sui computer delle vittime, ma i dispositivi possono essere infettati anche in altri modi.

Malware è il termine ombrello che descrive tutti i programmi dannosi, compresi virus di riscatto (ransomware), virus in generale, rootkit, worm, software sovvenzionati da pubblicità (adware), spyware, e altro ancora. I malware compromettono il dispositivo, rallentandone le funzioni di base e violandone la sicurezza. Possono essere utilizzati per rubare dati, monitorare i dispositivi delle vittime o per installare software non approvati.

I malware possono distruggere un dispositivo o renderlo estremamente difficile da usare. Possono anche rubare dati privati o critici a cui gli utenti hanno bisogno di accedere. I malware possono inoltre portare al malfunzionamento o ad un considerevole rallentamento del dispositivo colpito.

Oltre agli allegati di phishing, i malware possono accedere a un dispositivo se gli studenti installano file come «screensaver, barre degli strumenti o torrent che non hanno sottoposto a scansione virus (...) provenienti da fonti non affidabile», come indicato da How to Geek. Anche cliccando sui pop-up è possibile installare malware sul tuo dispositivo.

I malware possono essere inclusi in app apparentemente affidabili. Come spiega How to Geek, «i produttori di software popolari continuano a vendere anche software spazzatura (crapware) ’opzionali’ inutili e indesiderati», il che permette loro di «trarre profitto dagli utenti ignari che non sono abbastanza esperti di tecnologia per sapere come gestirli».

Per tutti questi motivi, gli utenti dovrebbero sempre eseguire delle ricerche e capire esattamente cosa stanno mettendo sui propri dispositivi.

Come sottolinea il Supporto alla sicurezza di Microsoft Windows, «unità rimovibili infette» potrebbero essere la fonte dei malware. L’articolo menziona che «parecchi worm si diffondono infettando le unità rimovibili come le unità flash USB o i dischi rigidi esterni. I malware possono installarsi automaticamente quando si collega l’unità infetta al PC. Alcuni worm possono diffondersi anche infettando i PC collegati alla rete stessa». Gli studenti non dovrebbero mai utilizzare un’unità o una rete non totalmente attendibile.

Anche piratare software, musica o film può rendere un dispositivo suscettibile ai malware, secondo Computer Hope. Questo perché «questi file e programmi [a volte] contengono virus, spyware, trojan o software dannosi in aggiunta a quello che credi di aver scaricato».

Purtroppo, quando il malware entra nei computer degli studenti, può moltiplicarsi, «[installando] ancora più malware». Questa dinamica può peggiorare esponenzialmente le conseguenze dell’infezione da malware.

Gli studenti devono inoltre essere consapevoli del fatto che i PC e i dispositivi Android (piuttosto che i dispositivi Apple) sono a più alto rischio malware, così come i dispositivi senza software di protezione antivirus installati.

Per aiutare i tuoi studenti ad informarsi e proteggersi dai malware, potresti insegnargli a:

- Utilizzare un software di protezione. Come spiega How to Geek, gli studenti possono involontariamente lasciare «malware, spyware e altri software spazzatura (...) sul proprio computer» perché «non utilizzano un’app antivirus o anti-spyware di qualità». Questi prodotti possono proteggere gli studenti dai malware. Ricordagli che dovrebbero utilizzare software antivirus su tutti i loro dispositivi, compresi computer portatili, tablet e smartphone.

- Evitare gli annunci pop-up e i banner. La Commissione Federale per il Commercio degli Stati Uniti (FTC) consiglia agli utenti di «utilizzare un blocco pop up e non cliccare su link e popup». Gli utenti più giovani potrebbero non essere a conoscenza di tutto ciò, quindi dovresti spiegargli di non cliccare su queste immagini.

- Aggiornare i propri dispositivi. I fornitori di software e le aziende di IT lavorano duramente per ridurre i malware e gli altri problemi di sicurezza informatica. Se non si aggiornano regolarmente i propri dispositivi, i programmi obsoleti potrebbero essere più vulnerabili ad attacchi malware. La FTC raccomanda agli utenti di «impostare [i loro sistemi] operativi e (...) il [browser] in modo che si aggiornino automaticamente».

- Individuare i segnali che indicano la presenza di un malware. Prima gli studenti si rendono conto che i loro dispositivi sono infettati da malware, meglio è. La FTC spiega che un computer con malware spesso «è lento, scarica rapidamente la batteria, mostra errori imprevisti o crasha (...) non si spegne né si riavvia (...), è inondato da popup, [porta gli utenti] a pagine web che non volevano visitare, modifica [la] home page, o crea nuove icone o barre degli strumenti senza (...) autorizzazione». Se gli studenti notano uno qualsiasi di questi sintomi, dovrebbero evitare di accedere a informazioni sensibili o di utilizzare le password sul dispositivo infetto e chiedere a un esperto di dare un’occhiata.

- Utilizzare browser con buone impostazioni di sicurezza. Secondo PC Mag, Chrome e Firefox dispongono di impostazioni di sicurezza che aiutano a far sapere agli utenti quando un sito non è attendibile.

- Identificare ed evitare truffe di phishing. Seguire i nostri consigli sul phishing descritti sopra può aiutare gli studenti a difendersi sia dal phishing che dai malware, dato che spesso queste minacce vanno di pari passo.

Informare i tuoi studenti su questi punti potrebbe risparmiargli i disagi e i danni provocati dai malware.

Giocare con la sicurezza informatica - L’Internet delle cose

In quest’era digitale, non sono solo smartphone, tablet o computer portatili che possono connettersi ad internet. Oggigiorno, altri dispositivi, tra cui orologi e giocattoli, possono accedere a Internet. Come spiega la CNBC, «l’internet degli oggetti, chiamato IoT nei circoli tecnologici, è il concetto di oggetti fisici convenzionali collegati a internet e che comunicano tra loro - si pensi, ad esempio, alle automobili o agli elettrodomestici collegati ad internet».

Avere un frigorifero che controlla le e-mail o un orologio che invia le tue informazioni sanitarie al tuo smartphone è sicuramente conveniente. Tuttavia, anche gli strumenti abilitati a Internet possono essere pericolosi. Molte delle protezioni di sicurezza informatica che vengono installate su telefoni, tablet e computer non sono disponibili sull’Internet degli Oggetti.

Alla fine del 2018, Haiyan Song, responsabile della sicurezza software, ha commentato alla conferenza East Tech West della CNBC che «il prossimo anno, sentiremo sicuramente parlare di ulteriori sfide alla sicurezza legate all’internet degli oggetti». Questa nuova tecnologia «ha davvero cambiato (...) il nostro modo di vivere, e ogni volta che si hanno a disposizione nuove tecnologie come questa (...) si apre una nuova superficie di attacco».

Molti rischi di sicurezza informatica che interessano i normali dispositivi abilitati a Internet possono avere un impatto sull’internet degli oggetti. Gli hacker possono accedere alle informazioni private e utilizzarle per rubare, fare phishing, cyberstalking, cyberbullismo e molestare le vittime. Dal momento che l’internet degli oggetti è relativamente nuovo, non sono previste le stesse misure di sicurezza, il che rende i fitness tracker di tendenza o i costosi giocattoli dei tuoi studenti bersagli facili.

Ad esempio, la società Info Sec Institute ha segnalato «gli adorabili peluche (...) Cloudpets» che erano «abilitati ad internet, permettendo la condivisione di messaggi audio tra il bambino e un genitore tramite il Cloud». Tuttavia, «è stato scoperto che i CloudPets hanno fatto trapelare i messaggi di 2 milioni di proprietari, inclusi i loro dati personali e le password». Questi giocattoli smart offrivano «scarsa sicurezza» e non erano in grado di proteggere efficacemente i dati dei loro utenti, soprattutto perché «non disponevano di regole sulla sicurezza delle password».

Analogamente, l’Info Sec Institute ha spiegato che quando «l’azienda di sicurezza Mnemonic è stata incaricata dal Norwegian Consumer Council (Consiglio Norvegese dei Consumatori) di controllare la sicurezza di una serie di orologi intelligenti (smartwatch) per bambini», sono stati «riscontrati una serie di difetti di sicurezza critici in vari di orologi».

Anche se questi dispositivi smart sono divertenti e trendy, hanno mostrato un’«inosservanza del consenso alla condivisione e al trattamento dei dati, provando una fondamentale mancanza di rispetto nei riguardi delle informazioni personali degli utenti», compresi i «dati di localizzazione». Inoltre, «alcuni orologi non usavano nemmeno tecniche di sicurezza di base, come la crittografia in transito, per proteggere le informazioni degli utenti».

Puoi aiutare i tuoi studenti a proteggersi dalle minacce alla sicurezza informatica sull’internet degli oggetti nei seguenti modi:

- Incoraggiandoli a creare password più lunghe e complesse. Queste saranno molto più difficili da hackerare rispetto alle password a tre caratteri e non sicure dei Cloudpets.

- Suggerendo loro e ai loro genitori di informarsi bene sui nuovi dispositivi prima di acquistarli. Dovrebbero acquistare giocattoli, orologi o altri dispositivi abilitati a internet solo se comprendono e approvano i loro metodi di sicurezza informatica.

- Mostrandogli come regolare le impostazioni di sicurezza dei loro prodotti internet degli oggetti. Come consiglia Reuters, gli studenti dovrebbero «spegnere le macchine fotografiche e i microfoni quando non sono in uso».

- Esortandoli a scaricare ed eseguire gli aggiornamenti. Come abbiamo discusso in questa guida, gli studenti possono migliorare la loro sicurezza informatica assicurandosi che i loro dispositivi siano aggiornati. Secondo Reuters, «se i tuoi gadget ricevono aggiornamenti software, [dovresti] accettarli perché potrebbero migliorarne la sicurezza.»

- Consigliandogli di connettersi a una rete più sicura con i loro dispositivi internet degli oggetti. Reuters raccomanda agli utenti di «creare una rete ’ospite’ per i dispositivi dell’internet degli oggetti» in modo che gli hacker non possano accedere ai dispositivi convenzionali tramite l’internet degli oggetti. Potrebbero anche «usare una VPN [Virtual Private Network]” per proteggere i propri dati. Se i tuoi studenti vogliono usare una VPN, possono dare un’occhiata e scegliere una delle opzioni della nostra lista delle migliori VPN accuratamente selezionate.

Questi suggerimenti possono davvero contribuire a rendere l’internet delle cose più sicuro per i tuoi studenti.

Tutelare i social degli studenti

Gli adolescenti trascorrono sempre più tempo sui social. Per questo motivo, è fondamentale che gli studenti comprendano i rischi di sicurezza informatica che corrono su queste piattaforme, affinché possano proteggersi ed evitarli.

Statista ha documentato che «un sondaggio condotto negli Stati Uniti [nel 2018] ha mostrato che il 70% degli adolescenti (13-17 anni) utilizza i social più volte al giorno, rispetto al mero 34% del 2012. Ancora più sbalorditivo, tuttavia, è che il 16% degli ragazzi di oggi ammette di controllare i propri feed quasi costantemente e un ulteriore 27% lo fa su base oraria».

Alla luce di queste statistiche, se sei un insegnante delle scuole superiori, quasi sicuramente i tuoi studenti passano tutta la giornata scolastica sui social.

Molti adolescenti condividono i dettagli intimi della loro vita personale sulle piattaforme dei social. Il Pew Research Center riferisce che il 44% degli adolescenti pubblicano sui social post riguardanti la loro famiglia, mentre il 34% postano sulle loro emozioni e sentimenti, il 22% sulla loro vita di coppia, il 13% sui loro problemi personali, l’11% sulle loro convinzioni religiose, e il 9% sulle loro convinzioni politiche.

I cyberbulli, gli stalker, i cybertruffatori e persino ladri di identità possono utilizzare tutti questi dati per colpire gli studenti. Per esempio, se i compagni di classe di un adolescente vengono a sapere che i suoi genitori stanno per divorziare, potrebbero usare quest’informazione per molestarlo. Inoltre, se un truffatore che si serve del phishing volesse rubare le informazioni sul conto corrente bancario o il numero di previdenza sociale di un adolescente, potrebbe fingere di essere un membro della band pop di cui l’adolescente parla in continuazione sui social.

Come abbiamo detto in precedenza, i Centennial sono consapevoli di avere una reputazione online, ma ciò non significa che i profili social dei tuoi studenti siano impeccabili. Sembra che alcuni adolescenti sappiano istintivamente che la pubblicazione di dati personali online potrebbe danneggiare la loro reputazione.

Il Pew Research Center ha notato che il 32% degli adolescenti elimina o limita «l’accesso ai propri post perché potrebbe avere un impatto negativo in seguito», e un ulteriore 29% degli adolescenti elimina o limita «i post perché non vogliono che i loro genitori vedano» cosa hanno pubblicato online.

Anche se alcuni adolescenti ragionano in prospettiva sulla loro reputazione sui social, le statistiche del Pew Research Center indicano che circa i due terzi non lo fanno.

Questo è un problema, perché ciò che gli studenti pubblicano online potrebbe avere un impatto sul loro futuro. Un notiziario USA e report a livello globale del 2017 ha osserrvato che «In un sondaggio sul test di Kaplan condotto su 350 addetti alle ammissioni universitarie negli USA, il 35% degli intervistati ha riferito di aver esaminato gli account dei social dei candidati per sapere di più sul loro conto».

Analogamente, un sondaggio del sito web CareerBuilder ha scoperto che «il 70% dei datori di lavoro utilizza i social per selezionare i candidati prima dell’assunzione, in netto aumento rispetto al 60% del 2016».

Questi report indicano che una singola foto di cattivo gusto, uno sproloquio emotivo o una foto controversa potrebbe impedire agli studenti di frequentare le università dei loro sogni o di trovare il lavoro che desiderano. Come loro insegnante, puoi consigliargli di essere scrupolosi su tutto ciò che rivelano sui social media e incoraggiarli a considerare come gli altri potrebbero percepire i loro post.

Forse è più preoccupante che, secondo il Pew Research Center, il 42% degli adolescenti intervistati postano, a volte o spesso, aggiornamenti sulla loro posizione e su che cosa stanno facendo. Come spiega Lifewire, «spesso non consideriamo la nostra posizione attuale come un’informazione sensibile, ma lo è. Forti della consapevolezza di dove ti trovi in un determinato momento, i malintenzionati potrebbero usare queste informazioni a tuo svantaggio».

Spiega ai tuoi studenti che condividere la loro posizione e le loro attività in tempo reale sui social potrebbe creare problemi di sicurezza informatica. Qualche ladro potrebbe venire a sapere che non sono a casa e cogliere l’occasione per svaligiargli casa. Un cyberstalker potrebbe anche utilizzare le informazioni di localizzazione per rintracciare uno studente e molestarlo.

Anche il geotagging e la geolocalizzazione sui social costituiscono un problema. Lifewire descrive come «la maggior parte degli smartphone registra la posizione del cellulare» e «quando scatti una foto con il tuo smartphone, probabilmente stai registrando anche l’esatta posizione GPS di tutto ciò che fotografi». Questo processo è chiamato geotagging, in quanto il tuo dispositivo «etichetta» la sua posizione sull’immagine.

Il geotagging implica che, anche se non intendi condividere la tua posizione, un hacker potrebbe essere in grado di accedervi attraverso «i metadati associati a una foto». Questo processo è denominato geolocalizzazione. Anche Google, Yelp e altre app utilizzano la geolocalizzazione per determinare esattamente dove si trovano gli studenti. Queste app potrebbero potenzialmente condividere queste informazioni con altri utenti.

Al fine di evitare furti, stalking e altri problemi di sicurezza informatica legati alla condivisione della posizione sui social, potresti suggerire ai tuoi studenti di:

- Evitare di indicare la loro esatta posizione e le loro attività nelle foto sui social. Non c’è bisogno di condividere con i loro amici o follower la loro esatta posizione o quello che stanno facendo.

- Disattivare il geotagging automatico su tutti i loro dispositivi. Gli hacker non possono rubare i metadati della posizione se non esistono.

- Aspettare di postare le foto delle uscite fino al loro ritorno a casa. Questo impedisce ai ladri di usare queste informazioni per un furto.

In materia di social, non è compito tuo monitorare l’attività online dei tuoi studenti: controllare ogni giorno tutti i social dei tuoi studenti alla ricerca di contenuti inappropriati sarebbe invasivo (e richiederebbe molto tempo).

Cerca invece di istruirli sui rischi associati ai social media. In questo modo, possono prendere decisioni informate sulla loro sicurezza informatica su queste piattaforme

Più avanti in questa guida, descriviamo le varie tecniche che puoi usare per insegnare nozioni sulla sicurezza informatica ai tuoi studenti.

Il pericolo degli estranei nello spazio cibernetico

Che si tratti di social, app di messaggistica, chat room, forum o giochi, i tuoi studenti affrontano anche rischi di sicurezza informatica associati alla comunicazione con gli estranei.

Purtroppo, non tutti gli utenti online hanno le migliori intenzioni. Healthfully descrive come «i predatori (…) fanno amicizia con [i bambini], di solito fingendo di essere un altro bambino o un adolescente un po’ più grande, e guadagnano la loro fiducia comportandosi come un amico comprensivo e fidato. Una volta guadagnata la fiducia nella chat room [o nell’app di messaggistica, forum o piattaforma di social], il predatore sposterà la conversazione in un’area privata e di persona».

Ciò che inizia come una semplice relazione anonima in rete, di persona può trasformarsi in qualcosa di molto più pericoloso. Inoltre, i predatori online che mirano a rubare i dati della carta di credito o commettere furti d’identità potrebbero prendere di mira ragazzi che potrebbero essere poco informati sulle frodi.

Un report della WBTW News del 2018 suggerisce che i predatori online possono utilizzare giochi online popolari come Fortnite per colpire o derubare gli utenti più giovani. La redazione ha anche citato «statistiche del Crimes Against Children Research Center (Centro di ricerca sui crimini contro i minori), che ha osservato che «un bambino su cinque tra i 10 e i 17 anni di età ha riferito di aver ricevuto sollecitazioni sessuali indesiderate online».

Inoltre, i cyberbulli potrebbero usare queste piattaforme per molestare, umiliare o mettere in imbarazzo i più giovani. Come afferma Healthfully, «le chat room sono un luogo dove i bulli possono avere libero dominio sulle potenziali vittime e, al tempo stesso, restare anonimi».

Inoltre, purtroppo, gli utenti anonimi possono anche utilizzare «le chat room (...) per inviare link a materiale pornografico». I tuoi studenti potrebbero «cliccare su un link ed essere indirizzati su un sito pornografico, intenzionalmente o per errore».

Per proteggere i tuoi studenti da questi pericoli, potresti:

- Avere una conversazione aperta e sincera con loro su questi tipi di piattaforme online. Si consiglia di affrontare i potenziali pericoli di comunicazioni anonime online con i tuoi studenti in modo empatico e relazionale. Spiegagli che sai quanto sia divertente fare nuove conoscenze in rete, ma che devono mettere al primo posto la propria sicurezza. Dì loro gentilmente che alcuni individui che si aggirano in rete potrebbero volerli fare del male.

- Insegna loro a non mettersi mai in contatto o parlare con qualcuno che non conoscono online. Gli studenti saranno esposti a un rischio molto minore se aggiungono agli amici, seguono, mettono mi piace, e comunicano solamente con individui che conoscono di persona e di cui si fidano.

- Esortali a non condividere mai informazioni private o foto online. Questo è un ottimo consiglio, indipendentemente dal fatto che uno studente sappia o meno con chi stia messaggiando, ma è particolarmente importante nel caso di utenti anonimi.

- Consiglia ai genitori di monitorare le comunicazioni online dei propri figli. Secondo la WBTW News, «l’ufficio dello sceriffo della contea di Horry raccomanda ai genitori di far giocare [o messaggiare] i propri figli dove possono sentirli». L’ufficio dello sceriffo incoraggia inoltre i genitori ad «avere accesso ai cellulari e agli account social dei loro figli». Potresti inoltre raccomandare ai genitori di stare attenti alle app potenzialmente pericolose, quali Kik, Whisper, Yik Yak, Private Photos (Calculator%), Roblox, ChaCha, WeChat, After School, Line, Shush, Snapchat, e Line, come suggerisce il Montgomery Advertiser.

- Dì agli studenti che chiedere aiuto a te e ai loro genitori o tutori se dovessero imbattersi in qualcosa di sconvolgente o pericoloso online. È importante far sapere agli studenti che possono fidarsi di te e dei loro genitori o tutori. Spiegagli che sei lì per aiutarli e se mai si dovessero sentire in pericolo online, possono parlarne con te.

- Fai giocare i tuoi studenti a Band Runner, un gioco educativo sulla comunicazione sicura online. Gli studenti scelgono un personaggio, raccolgono stelle e rispondono a domande a risposta multipla sulla sicurezza informatica.

Questi suggerimenti aiuteranno gli studenti a rimanere più sicuri nelle chat room, forum, app di messaggistica, giochi, social e qualsiasi altra app o sito in cui gli utenti possono comunicare in forma anonima.

Nella prossima sezione forniremo ulteriori consigli su come introdurre il concetto di sicurezza informatica ai tuoi studenti.

Consigli e programmi di lezione per gli insegnanti

L’uso della tecnologia è in continuo aumento, quindi è lecito presumere che la sicurezza informatica continuerà ad essere una questione importante. In qualità di insegnante, hai la possibilità di plasmare la comprensione e la risposta della prossima generazione alle questioni di sicurezza informatica.

Insegnando ai tuoi studenti come usare internet in modo sicuro, puoi migliorare la loro qualità di vita, felicità e successo. Di seguito, mettiamo a disposizione i nostri consigli per educare efficacemente i tuoi studenti in materia di sicurezza informatica.

Da dove cominciare

Ti consigliamo di iniziare con un quiz sulla sicurezza online per testare le conoscenze dei tuoi studenti. La speranza è quella di suscitare il loro interesse, sensibilizzandoli e invogliandoli ad imparare di più sulla sicurezza informatica, il che permetterà loro di scoprire ciò che non sanno.

Ti darà anche l’opportunità di valutare le loro conoscenze e di creare programmi didattici adeguati. Ad esempio, se ritieni che i tuoi studenti siano già ben informati sulla creazione di password forti, potrebbe non essere necessario includere questo argomento nel programma.

Si consiglia di usare:

- il quiz sulla conoscenza in materia di sicurezza informatica del Pew Research Center

- il Quiz Staying Safe Online (stare sicuro online) della National Society for the Prevention of Cruelty to Children (Società nazionale britannica per la prevenzione della crudeltà verso i bambini) (si noti che sono presenti riferimenti specifici per il Regno Unito)

- il quiz CyberSmart Kids del Commissariato australiano di sicurezza informatica

Suggerimenti generali

Quando si tratta di pianificare il tuo programma di sicurezza informatica, abbiamo alcuni suggerimenti più ampi. Ti consigliamo di:

- Distribuire le nozioni nell’arco di più lezioni piuttosto che cercare di coprire tutto ciò che riguarda la sicurezza informatica in un solo giorno. Questo eviterà che i tuoi studenti si sentano sovraccaricati da eccessive informazioni e li aiuterà a comprendere meglio il materiale che esponi.

- Utilizzare lezioni interattive anziché dare solamente spiegazioni orali. Partecipando attivamente al programma, gli alunni ricorderanno e metteranno in pratica le lezioni. Ad esempio, è possibile chiedere agli studenti di tentare di accedere a un account social. Si consiglia di creare un account falso in anticipo, in modo da non compromettere le informazioni personali degli studenti.

- Affrontare il tema della sicurezza informatica in altre lezioni e corsi. In questo modo queste nozioni saranno assimilate più facilmente. Ad esempio, durante una lezione di inglese, si potrebbe far leggere agli studenti le e-mail che sono state inviate a vittime di phishing. Si potrebbero far evidenziare gli errori grammaticali presenti in questi messaggi, che possono appunto essere un di truffa di phishing. Potresti far ragionare gli studenti riguardo ad altre strategie che potrebbero implementare per prevenire un attacco informatico.

- Dire agli studenti di leggere o guardare storie di persone o organizzazioni che hanno subito attacchi informatici. Questo li aiuterà a capire che le conseguenze dei problemi di sicurezza informatica sono reali e gravi. Alcuni esempi di questo tipo di storie includono:

- «Real life stories» [storie di vita reale sulle cybertruffe] – set di articoli della Australian Competition & Consumer Commission (Commissione australiana per la concorrenza e i consumatori)

- «These are the victims of a ransomware attack» (Queste sono le vittime dell’attacco di un randsomeware) – video della CNN Business (Nota bene: questo contenuto include una parolaccia bippata)

- «How ransomware hackers ‘prey on people’s willingness to click’» (Come gli hacker che attaccano con ransomware ’approfittano della propensione a cliccare degli utenti’) - articolo e video disponibile sul sito CBS News

- «Cyber Bullies Drove My Daughter to Commit Suicide» (I cyberbulli hanno portato mia figlia al suicidio) – video del canale YouTube This Morning (Nota bene: questo contenuto parla di suicidio)

- «Emma’s Story: Cyberbullied by a Best Friend» (La storia di Emma: Vittima di bullismo da parte della sua migliore amica) - video dell’organizzazione no-profit Common Sense Media

- «Cyberbully: YouTuber ClearlyChloe’s Story» Cyberbullismo: (Cyberbullare: La storia della YouTuber ClearlyChloe) - video disponibile sulla piattaforma digitale storybooth

- «Stacey’s Story: When Rumors Escalate» (La storia di Stacey: Quando i pettegolezzi diventano pesanti) - video della Common Sense Media

- «How Chatting with Strangers Could Ruin a Child’s Life» (Come chattare con gli estranei potrebbe rovinare la vita di un bambino) - articolo e video del sito Online Sense.org (Nota bene: menziona pedofilia, stupro e omicidio)

- «The hidden danger of high-tech toys» (Il pericolo nascosto dietro i giocattoli high-tech) - video del canale virtuale WCPO.com (Nota bene: menziona la pedofilia)

- «They Loved Your G.P.A. Then They Saw Your Tweets» (Amano la tua media scolastica e poi vedono i tuoi tweet) - articolo del New York Times

- «The Untold Story of NotPetya, the Most Devastating Cyberattack in History» (La storia inedita di NotPetya, il più devastante attacco informatico della storia) - articolo della rivista Wired (Nota bene: questo contenuto include volgarità)

- «Man charged with cyberstalking ex-classmate for more than a decade» (Uomo accusato di cyberstalking nei confronti di un’ex compagna di classe per più di un decennio) - articolo della Fox News KTVU (Nota bene: questo contenuto include stupro e omicidio)

- «How One Woman’s Digital Life Was Weaponized Against Her» (Come la vita digitale di una donna e è stata usata contro di lei) - articolo della rivista Wired (Nota bene: questo contenuto include cyberstalking e molestie. È esplicito e consigliato ad un pubblico adulto. Include descrizioni sessuali, volgarità e discorsi su suicidio e violenza).

- Offrire agli studenti esempi visivi di minacce alla sicurezza informatica. Mostrare agli studenti l’aspetto di annunci, messaggi e pop-up falsi li aiuterà a identificarli ed evitarli. Ciò potrebbe essere particolarmente utile per gli studenti che preferiscono l’apprendimento visivo.

- Coinvolgere gli studenti nella programmazione didattica, domandandogli le loro esperienze e impostando il tuo programma di conseguenza. Per esempio, se i tuoi studenti hanno già molta dimestichezza con i social, non c’è motivo di trattare questo argomento nelle tue lezioni. Allo stesso modo, se gli studenti sono particolarmente preoccupati per le infezioni da malware, si potrebbe dedicare più tempo a questo argomento.

- Assegnare compiti a casa pratici e interattivi. Così come le lezioni interattive sono più efficaci, compiti a casa pratici possono aiutare gli studenti ad apprendere meglio le basi di sicurezza informatica. Ad esempio, si potrebbe assegnare agli studenti un compito a casa per proteggere i loro dispositivi e account. Potresti anche assegnarli la stesura di un saggio sui pericoli del wi-fi pubblico e descrivere come intendono evitarli.

Applicare i consigli riportati sopra ti aiuterà a rendere il tuo programma didattico sulla sicurezza informatica creativo, divertente, accurato e fruttuoso.

La conversazione sul cyberbullismo

Dato che i tuoi studenti possono essere sia vittime che artefici del cyberbullismo, vale la pena discutere più a lungo su questo specifico argomento di sicurezza informatica. Parlarne è importante perché gli studenti che lottano contro il cyberbullismo potrebbero non aprirsi senza un incoraggiamento.

Ti raccomandiamo di assicurarti che la tua scuola adotti una politica anti-bullismo che includa il cyberbullismo. Fatto ciò, riesamina queste regole con i tuoi studenti e assicurati che le comprendano a pieno. Suggeriamo che gli studenti presentino esempi di cyberbullismo per dimostrare di comprendere ciò che comporta.

Quindi, mostra agli studenti le conseguenze del cyberbullismo in modo che comprendano appieno quanto sia grave. Puoi aiutare gli studenti a capire gli effetti del cyberbullismo mostrando un video rilevante dalla lista di cui sopra. Si potrebbe anche chiedere agli studenti di immaginare come si sentirebbero se qualcuno li molestasse online.

Spesso, gli studenti non si rendono conto di quanto possa essere dannoso prendere in giro, umiliare o insultare un compagno di classe online. Ciò significa che hanno meno empatia nei confronti delle vittime del cyberbullismo e sono quindi più propensi a parteciparvi. Conoscere il male che le loro azioni possono causare potrebbe ridurre il rischio di cyberbullismo in futuro.

Dovresti anche insegnare ai tuoi studenti cosa fare se sono vittime di bullismo informatico. Potresti consigliarli di:

- Contattare un adulto di cui si fidano. Questo potresti essere tu, come loro insegnante, i loro genitori, un amico di famiglia adulto, o una combinazione di questi. Una volta compresa la situazione, l’adulto dovrebbe iniziare a indagare su ciò che è successo e aiutare lo studente a trovare una soluzione. Ad esempio, potrebbe essere opportuno un incontro tra la vittima, il cyberbullo e i loro genitori.

- Salvare le prove delle eventuali interazioni di cyberbullismo. Questo potrebbe includere screenshot, messaggi vocali o altre prove. Questo tipo di prova potrebbe essere utile in un’eventuale indagine condotta dalla polizia o dalla tua scuola. Le prove potrebbero anche essere usate per parlare della questione con i genitori del cyberbullo.

- Evitare di reagire. Reagire al cyberbullismo potrebbe semplicemente alimentarlo. Inoltre, qualsiasi tipo di reazione negativa potrebbe essere considerata una forma di cyberbullismo.

- Segnalare l’evento di cyberbullismo alla piattaforma online su cui ha avuto luogo. Come spiega WebWise, «l’abuso sui social o tramite messaggi di testo deve essere segnalato ai siti e ai fornitori di servizi di telefonia mobile».

- Elaborare strategie per prevenire il cyberbullismo in futuro. Naturalmente, non è colpa della vittima se è stata molestata, ma questo non significa che il tuo studente non possa fare nulla al riguardo. Webwise consiglia di «dare consigli al bambino per assicurarsi che l’evento non si ripeta una seconda volta. I consigli che potresti dare potrebbero includere la modifica delle password [e] dei dati di contatto, il blocco dei profili sui social o la segnalazione di abusi online».

Sarebbe meraviglioso se i tuoi studenti non fossero mai vittime di cyberbullismo. In caso contrario, seguire questi passaggi può aiutare a minimizzare i danni di questa dannosa attività online.

Studiare la sicurezza dei social

Indipendentemente da come affronti il tuo programma di sicurezza informatica, riteniamo che sarebbe opportuno includere una sezione sui social. Queste piattaforme online sono ampiamente utilizzate ed estremamente vulnerabili ai problemi di sicurezza informatica.

Nel 2018, il Pew Research Center ha riferito che l’85% degli adolescenti usa YouTube, il 72% usa Instagram, il 69% usa Snapchat, il 51% usa Facebook, e il 32% usa Twitter. Solo il 3% degli adolescenti non utilizza alcuna piattaforma social popolare, il che significa che circa il 97% ne fa uso.

Come abbiamo spiegato sopra, i social possono essere pericolosi per bambini e adolescenti. I cyberbulli potrebbero attaccare i tuoi studenti su queste piattaforme, i truffatori potrebbero tentare di rubare le informazioni sensibili dei ragazzi, e i cyberstalker potrebbero usare i loro messaggi per seguirli, solo per citare alcuni pericoli.

Ti consigliamo di insegnare agli studenti come proteggere i loro account sui social in una delle tue prime lezioni di sicurezza informatica. Alcune idee chiave da coprire includono:

- Password. È fondamentale che gli studenti creino password forti per tutti i loro account, in particolare per i loro profili sui social. Questi account contengono spesso informazioni sensibili che gli aggressori informatici potrebbero utilizzare contro di loro. Dovresti informare gli studenti che le password forti:

- Hanno numeri, simboli e lettere (idealmente, sia in caratteri minuscoli che maiuscoli). Se gli studenti dovessero avere difficoltà a creare password che soddisfino questi requisiti, potrebbero utilizzare un «generatore di password forti» online, secondo il Chicago Tribune. L’articolo suggerisce anche di «iniziare con almeno 16» caratteri.

- Sono diverse per account diversi. Come esempio, il Chicago Tribune osserva che: «la password di Twitter non dovrebbe essere la stessa password che usi per accedere ai tuoi conti bancari».

- Dovrebbero essere modificate spesso. Si consiglia almeno una volta ogni tre mesi.

- Non dovrebbero essere condivise con nessuno. Alcuni bambini e adolescenti hanno la necessità di condividere le loro password con amici e compagni di classe. Questo non è sicuro. Ricordare agli studenti che nessun altro dovrebbe essere a conoscenza delle loro password (forse solo i loro genitori).

- Autenticazione a due fattori. Come discusso in precedenza, questa funzionalità di sicurezza richiede agli utenti di inserire due informazioni per accedere ad un’app. In molti casi, questo significa inserire una password, quindi inserire un codice inviato al cellulare dell’utente. Potrebbe anche comportare l’uso di una password biometrica (come un’impronta digitale) o la risposta a una domanda di sicurezza. Incoraggia i tuoi studenti ad utilizzare l’autenticazione a due fattori sui social (e altri account) quando possibile, perché è più sicura.

- Impostazioni sulla privacy. Dì ai tuoi studenti di non utilizzare semplicemente le impostazioni predefinite sulla privacy per i loro account social. Dovrebbero impostare i loro account in modo che siano il più possibile privati. Come minimo, i loro dati e le immagini sensibili sui social non dovrebbero essere visibili al pubblico.

- Informazioni personali. I tuoi studenti non dovrebbero mai condividere informazioni personali sui social. Ciò include la loro data di nascita, l'indirizzo, il nome completo, il numero di previdenza sociale, i dati della carta di credito e simili.

- Protezione dai virus. Alcuni malware, phishing e altre truffe provengono dai social. Se gli studenti sono attivi in rete, dovrebbero avere un software antivirus installato su tutti i loro dispositivi.

- «Pensa prima di cliccare». Dal momento che le cybertruffe sono purtroppo abbastanza comuni, gli studenti dovrebbero diffidare di tutti i messaggi dei social che chiedono loro di agire immediatamente o di fornire informazioni personali. Dovresti spiegargli che i truffatori spesso offrono cose troppo belle per essere vere in cambio di dati privati.

- Reputazione in rete. Come abbiamo già detto, la reputazione in rete dei tuoi studenti potrebbe avere un impatto sulla loro capacità di entrare all’università o di trovare il lavoro che desiderano. Inoltre, una cattiva reputazione in rete potrebbe innescare o peggiorare il cyberbullismo e causare problemi con i genitori degli studenti. Come spiega il sito Stay Safe Online della National Cyber Security Alliance (Alleanza nazionale per la sicurezza informatica degli Stati Uniti) «ciò che pubblichi online resta online. Pensaci due volte prima di pubblicare foto [o qualsiasi altra informazione] che non vorresti che i tuoi genitori o futuri datori di lavoro vedessero».

- Segnalare eventuali problemi alle piattaforme dei social. Dite agli studenti che se sono vittime di bullismo informatico, truffa o molestie sui social, dovrebbero segnalare queste attività ai siti dei social stessi. Questo tipo di attività sono di solito contro le regole delle piattaforme dei social e probabilmente l’azienda stessa potrà essere d’aiuto.

- Chiedere aiuto ad un adulto, se necessario. Incoraggia gli studenti a chiedere aiuto se si sentono in pericolo a disagio. Ricordagli che possono rivolgersi a te, ai loro genitori o ad altri adulti di cui si fidano se dovessero avere dei problemi.

Questi concetti fondamentali dovrebbero sicuramente essere inclusi nel tuo programma di sicurezza informatica.

Esempio di programma didattico: Vai col phishing

Di seguito, abbiamo incluso un esempio di programma didattico sulla sicurezza informatica relativamente al phishing. Puoi usarlo come modello per programmare le tue lezioni.

Introdurre il phishing

Inizia mostrando agli studenti un’e-mail da «netflix@gmail.com» che dice:

Ciao [nome],

Ti informiamo che il tuo account Netflixx è stato sospeso a casa di un problema con i tuoi dati di faturazione.

Per risanare il tuo account e renderlo ativo e funzionante, apri il file netflixaccountinformation.exe e rispondi con

Il tuo nome completo:

la tua data di nascita:

Il tuo indirizzo:

Il tuo numero di telefono:

Il numero della tua carta di credito preferita:

Ti preghiamo di scriverci se dovessi aver bisogno di assistenza.

Distinti saluti,

Il servizio clienti di Netflix

Chiedigli perché avrebbero dovuto o non avrebbero dovuto rispondere a questa e-mail.

Definire il Phishing

Dopo la loro risposta, spiega che questo messaggio è molto simile a una vera e-mail che molti utenti hanno ricevuto nel contesto di una truffa di phishing. Spiega che «il phishing consiste in un tentativo da parte di un individuo o di un gruppo di sollecitare informazioni personali da parte di utenti ignari», manipolandoli per fornire informazioni personali. Per ingannare i destinatari, «le e-mail di phishing sono concepite per sembrare inviate da un’organizzazione legittima o da un individuo conosciuto» (secondo il Dipartimento di sicurezza nazionale degli Stati Uniti).

Descrivi come i truffatori di phishing utilizzano queste e-mail per raccogliere informazioni personali. Spiega che usano questi dati per rubare l’identità degli utenti, installare malware sui loro computer e molestarli.

Insegna loro i segnali comuni di un’e-mail di phishing:

Per proteggere i tuoi studenti, puoi insegnargli a identificare i segnali di una truffa di phishing (trattata più in dettaglio sopra):

- Fonti sconosciute

- Strani indirizzi e-mail

- Messaggi a molti destinatari

- Errori grammaticali o ortografici

- Richieste di informazioni personali o di denaro

- Offerte estremamente redditizie e troppo vantaggiose

- Strani allegati

Puoi anche mostrare ai tuoi studenti questo video didattico in inglese sull’Individuazione delle e-mail di phishing e/o questo video su Come identificare un’e-mail di truffa.

Vai col phishing: Esercizio in aula

Fai scrivere agli studenti un’e-mail di phishing. Fagli simulare una truffa di phishing, facendoli calare nei panni di un cybertruffatore che cerca di convincere il destinatario dell’e-mail a condividere le sue informazioni private. Dì loro di inviarti le loro e-mail di phishing, quindi scegli quella più convincente, condividila con il resto della classe e spiega le ragioni per cui si tratta di un buon esempio di e-mail di phishing.

Una volta completato questo esercizio, ricorda agli studenti di guardare qualsiasi strana e-mail attraverso gli occhi di un cybertruffatore. Se hanno il sospetto che sia stata scritta da un cybercriminale, ricorda loro di non aprire link o allegati.

Compiti a casa sul phishing

Come compito a casa, fai scrivere agli studenti un piano suddiviso in cinque fasi per evitare attacchi di phishing. Chiedi loro di condividere questo piano con almeno un’altra persona (come un compagno di classe, un genitore o un amico di famiglia) e di prendere nota delle reazioni di questa persona.

Ulteriori risorse e strumenti per gli insegnanti

Se desideri avere accesso ad ulteriori informazioni e/o suggerimenti per la programmazione delle lezioni, ti raccomandiamo:

- «Digital Citizenship» (cittadinanza digitale) del sito Common Sense Education. Questo sito offre programmi didattici interattivi gratuiti per studenti di tutte le età.

- «Bits N Bytes Cybersecurity» di Kyla Guru. Una ragazza di 16 anni delle scuole superiori ha creato questo sito premiato sulla sicurezza informatica. Comprende materiale per le attività.

- «STOP. THINK. CONNECT.™» della National Cyber Security Alliance (Alleanza nazionale per la sicurezza informatica degli Stati Uniti) e altre organizzazioni. Questo sito offre consigli, meme, grafica, video, poster e materiale di ricerca per molti settori della sicurezza informatica.

- «Digital Safety Resources: Tools for the classroom and home» (Risorse di sicurezza digitale: Strumenti in aula e in la casa) del progetto ’Be Internet Awesome’ di Google. Questo progetto offre programmi di studio e giochi educativi sulla cittadinanza digitale.